SecUpdate: K hacknutí Facebooku stačí telefonní číslo! Poradíme, jak se bránit

Výzkumníci ze společnosti Positive Technologies předvedli hacknutí facebookového účtu osoby, u níž znali pouze telefonní číslo. Jak je detailněji popsáno na stránkách Forbesu, docílili toho zneužitím signalizačního protokolu SS7.

Týmu z Positive Technologies se díky SS7 podařilo již dostat do cizích účtů WhatsAppu či Telegramu a říkají, že je možné zaútočit na jakoukoliv službu, která spoléhá při ověřování uživatele na SMS zprávy. Tu jsou totiž útočníci schopni odposlechnout.

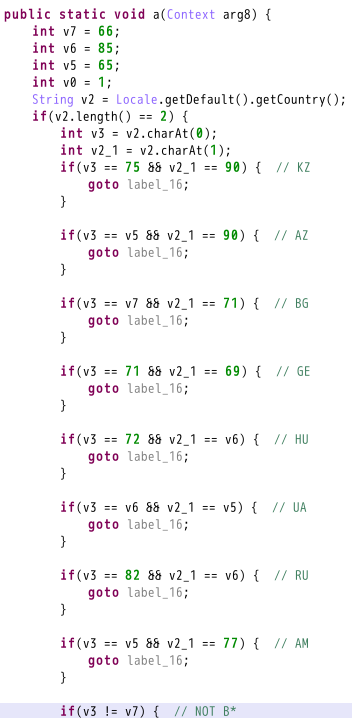

Schéma zachycení SMS zpráv útočníkem

V případě útoku na Facebookové účty musí nejprve útočník využít možnost obnovy zapomenutého účtu na domovské stránce Facebooku. V tu chvíli se Facebook zeptá na telefonní číslo nebo emailovou adresu, která je s účtem spojena. Po zadání telefonního čísla oběti je odesláno jednorázové heslo (one-time password) v podobě SMS, kterou útočník odposlechne a může se přihlásit. Ukázku průběhu útoku si můžete prohlédnout na videu.

Zneužití SS7 pro ukradení účtu na Facebooku

Důležité je poznamenat, že tento útok je reálný pouze u uživatelů, kteří mají se svým účtem na sociální síti Facebook propojené telefonní číslo. Další možností obrany je povolení dvoufaktorové autentizace, kterou Facebook nazývá Schvalování přihlášení. Po jejím zapnutí již není možné přistoupit k účtu pouze na základě jednoho hesla obdrženého SMS zprávou.

Mobilní ransomware FLocker cílí i na chytré televize

Výzkumníci ze společnosti TrendMicro zjistili, že ransomware FLocker, který zamyká obětem displeje mobilních telefonů a vyžaduje po nich výkupné, se nyní dokáže šířit i na chytré televize.

Obrazovka televize po infikování FLockerem

Společnost zachytila ransomware FLocker od května 2015 ve více než 7000 variantách. Ta poslední je policejní trojan, který se vydává za nástroj kybernetické policie USA, či jiné složky zákona. Oběti jsou trojanem obviněny z činu, který nespáchaly a mohou se vyplatit 200 dolary či iTunes dárkovými kartami.

Zajímavé je, že pokud při prvním spuštění FLocker zjistí, že se infikované zařízení nachází v Kazachstánu, Azerbajdžánu, Bulharsku, Maďarsku, Rusku, Arménii, Bělorusku, Gruzii či na Ukrajině, sám se deaktivuje.

Detekce zemí, ve kterých se ransomware deaktivuje

Před zamčení obrazovky si ransomware stáhne ze svého C&C serveru aplikaci, HTML stránku s výzvou k platbě a javascriptový soubor. Pomocí javascriptu poté pořídí fotku uživatele, kterou vkládá do stránky s žádostí o peníze. Zatímco je obrazovka uzamčena, na C&Cserver jsou odesílána důležitá data jako informace o zařízení, telefonní číslo, kontakty, aktuální poloha a další. Tato data jsou šifrována pomocí AES klíče, který je přímo v kódu, a převáděna do base64.

Nejčastější způsob nákazy je z SMS zpráv se spamem, nebo škodlivým odkazem v emailu. Je tedy třeba být ostražití u zpráv z neznámých zdrojů.

Nový druh ransomwaru je celý vytvořený pouze v javascriptu

U ransomwaru zůstaneme a podíváme se nový kousek, který je ojedinělý tím, v jakém programovacím jazyce byl vytvořen. Jedná se o RAA ransomware, který je vytvořen jako běžný javascriptový soubor a pro šifrování souborů využívá AES implementovaný v knihovně CryptoJS.

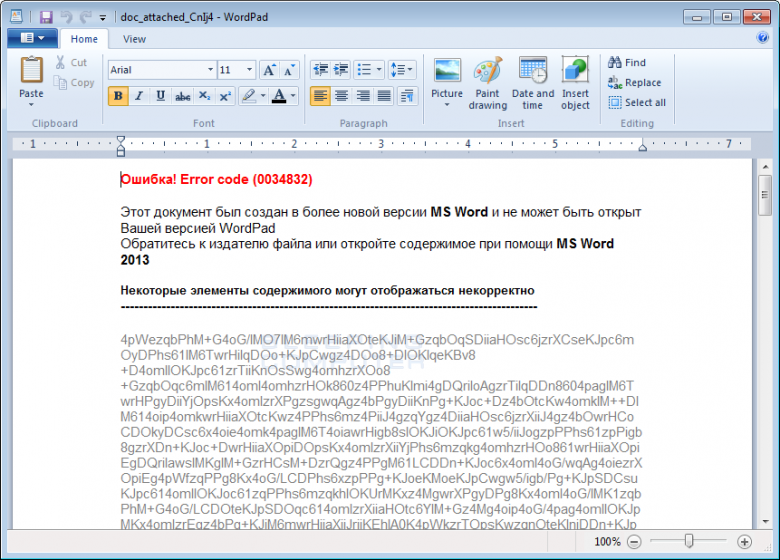

Způsob šíření a chování ransomwaru prozkoumal a popsal Lawrence Abrams ze společnosti Bleeping Computer. I v tomto případě zůstává podobný, jako u ostatních druhů – oběť obdrží email s přílohou, která se tváří jako dokument, ale ve skutečnosti se jedná o javascriptový soubor. Ten po otevření vygeneruje falešný Word dokument, který otevře a vše vypadá, jako že je příloha poškozená. Mezi tím na pozadí RAA skenuje všechny dostupné disky, aby zjistil, zda na ně uživatel může zapisovat.

Vytvořený falešný dokument předstírající přílohu emailu

V případě možnosti zápisu začne RAA šifrovat vybrané typy souborů a přidávat jim příponu .locked. Zajímají ho soubory s příponami *.doc, *.xls, *.rtf, *.pdf, *.dbf, *.jpg, *.dwg, *.cdr, *.psd, *.cd, *.mdb, *.png, *.lcd, *.zip, *.rar a *.csv. Mimo to také smaže stínové kopie disků, aby uživatel nemohl data obnovit. Při šifrování přeskakuje složky typu Program Files, Windows, Recycler, Temp a jim podobné, čímž cíli zejména na data uživatele a vyhýbá se datům systému a instalovaných programů.

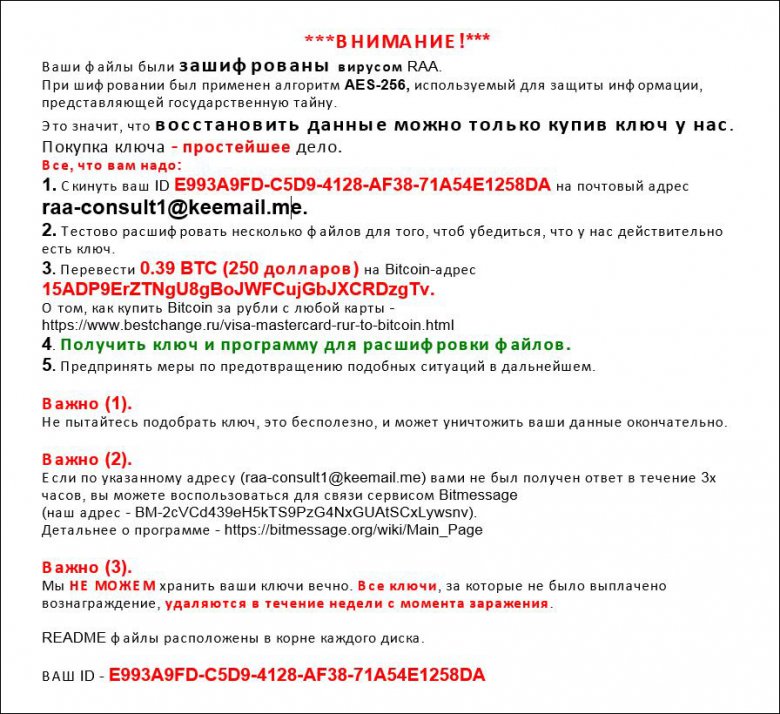

Po zašifrování dat RAA uloží informace k platbě výkupného na plochu. V nich je identifikátor oběti, návod k platbě pomocí Bitcoinů a informace, že šifrovací klíč bude smazán, pokud platba neproběhne do jednoho týdne.

Zpráva s žádostí o výkupné

Kromě zašifrování dat ransomware také infikuje počítač trojanem Pony info-stealer pro krádeže hesel. Ten není stahován z internetu, ale je součástí javascriptového souboru v base64 řetězci. RAA ho dekóduje, uloží do složky s dokumenty a spustí. Ke spuštění javascriptového souboru i trojanu Pony dochází po každém přihlášení uživatele k počítači, díky čemuž jsou šifrovány i nově vytvořené soubory. Jak naznačuje příloha emailu i zpráva o výkupném, RAA zatím cílí zejména na Rusky mluvící oběti, je ale otázkou, jak rychle se z něj stane mezinárodní ransomware.

Cisco neopraví kritickou zranitelnost ve svých routerech dříve než ve 3. čtvrtletí

Výzkumník Samuel Huntley nahlásil společnosti Cisco bezpečnostní díry, které ovlivňují zařízení RV110W Wireless-N VPN firewall, RV130W Wireless-N VPN router, a RV215W Wireless-N VPN router. Kritická zranitelnost, identifikovaná jako CVE-2016-1395, je způsobená nedostatečnou kontrolou vstupu uživatele ve webovém rozhraní zařízení. Umožňuje vzdálenému, nepřihlášenému uživateli spustit libovolný kód s rootovským oprávněním, což může být využito k provedení dalších útoků.

Jeden ze zranitelných routerů – Cisco RV130W Wireless-N VPN router

Dalším nalezeným problémem je XSS zranitelnost a několik DoS zranitelností, vše ve webovém rozhraní. Žádná z těchto zranitelností nebyla zatím opravena a dokonce neexistuje ani možnost, jak zneužití zranitelnosti znemožnit. Jedinou, a to pouze částečnou, možností snížení šance na zneužití chyb, je zakázání přístupu na webové rozhraní routerů z vnější sítě. Plánované vydání firmwaru s opravami je totiž až ve 3. čtvrtletí tohoto roku.

Na černém trhu je možné koupit 51 miliónů účtů ke službě iMesh

Jak už je v poslední době zvykem, i v minulém týdnu jsme se dočkali velkého úniku dat. Tentokrát se jednalo o 51 miliónů přihlašovacích údajů do služby iMesh, aktuálně zaniklé služby pro peer to peer sdílení dat. Data jsou opět nabízena hackerem s přezdívkou „Peace“ a jejich analýza je jako vždy již dostupná na webu LeakedSource.

Nejpoužívanější hesla a emailové domény v uniklých datech

Na základě nejnovějších dat v uniklé databázi se zdá, že k úniku došlo 22. září roku 2013. Cena databáze na černém trhu je 0,5 bitcoinu, což je při aktuálním prudkém růstu jeho ceny něco kolem 380 dolarů (9 tisíc korun).

Market xDedic nabízí k prodeji přes 70 tisíc hacknutých serverů

Společnost Kaspersky Lab zveřejnila report [PDF] zabývající se Ruským marketem xDedic, kde se prodávají přístupy k více než 70 tisícům serverů, které jsou umístěny ve 173 různých zemích. Každý návštěvník může přístupy k serverům nakupovat či prodávat a ceny za jedny přihlašovací údaje začínají na 6 dolarech. Servery patří seriózním organizacím, včetně vlády, korporací a univerzit, které evidentně vůbec netuší, že jejich síť byla napadena.

Formulář pro výběr serveru na marketu xDedic

Kupující si mohou nabídku marketu pohodlně filtrovat a vybírat si podle nejrůznějších parametrů. U každého serveru je vypsaná hardwarová konfigurace, nechybí také informace o oprávněních nabízeného účtu, o instalovaném softwaru a třeba také o tom, zda se jedná o virtuální stroj. K získání přístupů útočníci velmi často používají brute-force útoky. Aby se v nabídce neobjevily i vaše servery, je potřeba volit silná hesla a přísně nastavovat bezpečnostní politiku.

Další zprávy ze světa IT bezpečnosti v bodech:

- D-Link opravil slabé šifrování v zařízeních mydlink

- Adobe vydal opravu chyby ve Flashi, která je aktivně zneužívána

- Červnové updaty Microsoftu obsahují záplaty pro 44 zranitelností

- Apple informoval o novém šifrovaném filesystému pro macOS Sierra

- Drupal 7 a 8 v nových verzích opravuje možnost překonání loginu a eskalace oprávnění

- Útočníci používají uniklá hesla k nabourání GitHub účtů

- Apple chce, aby všechny aplikace od roku 2017 komunikovali přes HTTPS

A na závěr, pro odlehčení, ukázka jak bojovat proti útočníkům jejich zbraněmi: