CDR SecUpdate za 45. týden - Kriminálnící vydělávají přes 650 000 měsíčně na výkupném, vzácná zranitelnost v Adobe Reader

Vítejte u dalšího dílu CDR Security Update. Adobe řeší bezpečnostní problémy v Readeru, čtěte Chyby v softwaru. Počítačovým kriminálníkům velmi vynáší vydírání přes zablokovaný systém, čtěte Novinky. Windows 8 a RT čeká zítra první bezpečnostní aktualizace a již je co aktualizovat, více se dozvíte v Událostech níže v článku.

Chyby v softwaru

Adobe zranitelnost nultého dne

Týká se verzí: Adobe Reader X, XI

Ke konci minulého týdne byla kontaktována společnost Adobe bezpečnostní firmou Group-IB ohledně exploitu (kódu, který zneužívá softwarovou zranitelnost), který využije dosud nezveřejněné chyby nultého dne v Adobe Readeru umožňující útěk ze sandboxu. Tento exploit se prodává na černém trhu v přepočtu zhruba za milion korun.

Vedoucí mezinárodních projektů firmy Group-IB Andrey Komarov varuje, že útočníci používají nebezpečné PDF dokumenty se speciálně upravenými formuláři k zisku vzdáleného příkazového řádku na kompromitovaných počítačích. I když je exploit určen jen úzkému okruhu elitních hackerů v internetovém podsvětí, Komarov řekl, že byl exploit přidán do hojně využívaného BlackHole exploit kitu (viz Slovník zde). Údajně se jedná pouze o určité verze dělané na míru zákazníkům kitu.

Poměrně dobrá zpráva je relativně vysoká cena exploitu. Dlouhou dobu totiž neexistuje známý způsob úniku ze sandboxu Adobe X (10) a proto je podobný koncept pro počítačové útočníky velmi zajímavý. Bezpečnostní výzkumník Rapid7 (Metasploit framework) Marcus Carey odhaduje kupce na státní bezpečnostní složky a kriminální gangy, kterým se nákup nakonec vyplatí.

Adobe aktivně celou věc prošetřuje. Dostali prý odpověď od Group-IB a určují, zda kód skutečně umožní zneužít Adobe Reader k nebezpečným účelům. Do aktualizace doporučují odborníci zakázat zásuvné moduly od Adobe a při otevírání dokumentů postupovat s největší opatrností. Pokud se dostane exploit do BlackHole, může mít plný potenciál tohoto "vražedného nástroje" včetně drive-by stahování z vysoce navštěvovaných webů.

Novinky

Ransomware si na výkupném vydělá přes 650 000 měsíčně

Přes útoky drive-by - například přes nebezpečnou reklamu na zpravodajských webech nemusí uživatel chytit jen malware, který vzdáleně ovládne systém. Může jít i o tzv. ransomware, který zpravidla zablokuje počítač a za odblokování požaduje výkupné. Firma Symantec uvádí, že uživatelé často platí a útočník si tak přijde na velké peníze.

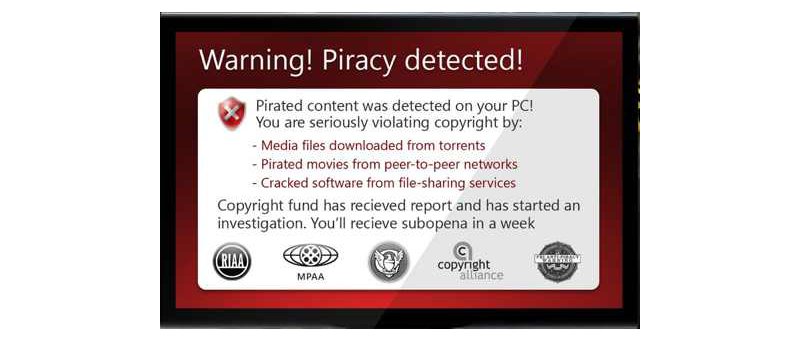

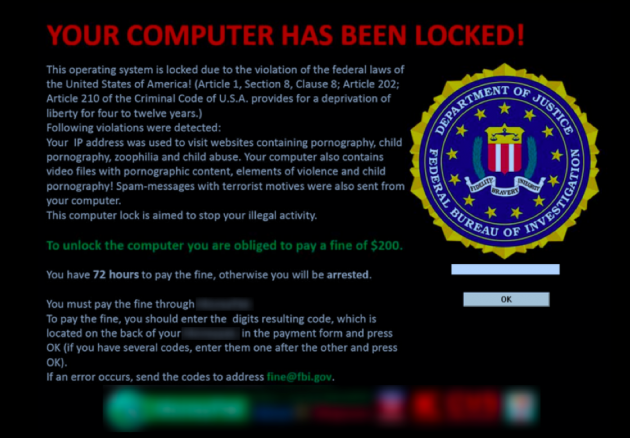

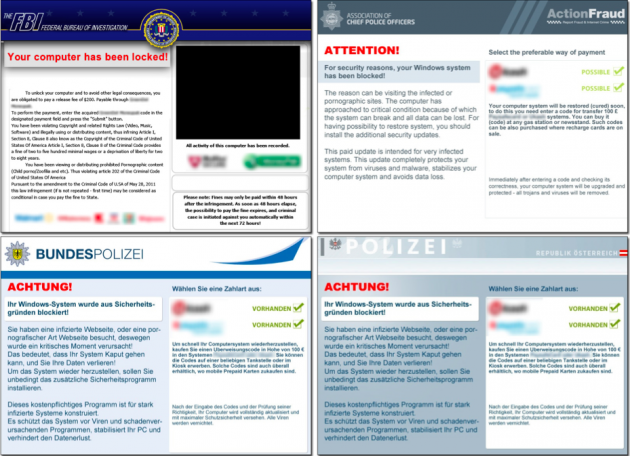

Scénář většinou zahrnuje stažení kódu, který zobrazí na obrazovce oznámení o porušení zákona například stahováním filmů nebo pornografie a znemožní ovládání systému. Software umí zjistit přibližnou polohu počítače a zobrazí tak text v lokálním jazyce s odpovídajícím logem. Pro odblokování často musíte zakoupit PIN, který představuje určitý obnos peněz pomocí služeb jako Moneypak, Paysafecard nebo Ukash. Tento PIN je pak odeslán na server útočníka a ten pak propere ukradený PIN například online hazardem nebo prodejem na kriminálních fórech.

Uživatelé mají pravděpodobně často "černé svědomí" a raději zaplatí aby se vyhnuli zahanbení pokud by se přišlo na jejich online aktivity. Bohužel se většinou po zaplacení nic nezmění a systém musí být vyčištěn. Ještě hůře - ransomware také někdy obsahuje například záznamník stisknutých kláves (tzv. keylogger).

Události

První bezpečnostní aktualizace pro Windows 8 a Windows RT

Microsoft se rozhodl zítra vydat první ze svých bezpečnostních aktualizací pro své zbrusu nové Windows 8 a Windows RT. Pro Windows můžeme čekat buletiny adresující 19 zranitelností, jedna z nich se týká Internet Exploreru 9 a umožňuje vzdálené spuštění kódu. Celkem půjde o čtyři kritické buletiny.

Windows 8 byl koncem října na programu dne i z bezpečnostního hlediska. Kontroverzní bezpečnostní firma VUPEN ohlásila, že má v rukávu docela solidní eso v podobě zranitelnosti nultého dne právě v nových Windows. Informace o chybě zveřejnil VUPEN pouze pro své zákazníky, dokonce ani Microsoft pravděpodobně nic neví. Aktualizace této díry nebude tedy podle všeho přítomná v zítřejších buletinech. Uvidíme, co s ní VUPEN vlastně zamýšlí.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

-

CDR SecUpdate za 44. týden - první malware pro Windows 8, jak ukrást z banky milióny za 60 sekund

-

CDR SecUpdate za 43. týden - Spam pod lupou a Java stále čeká na aktualizaci

Díly CDR Security Update SPECIÁL

Threatpost #1 #2, Symantec [PDF]