CDR SecUpdate za 42. týden - Kolik stojí pojištění v kyberpodsvětí? Rusové plánují vzít americké banky útokem

Týden se s týdnem sešel, přišel tedy čas na pravidelný pondělní týdeník s kyberbezpečnostní tématikou, dnes s pořadovým číslem 42. Na internetu zneužívané chybě v Javě se věnuji v Chybách v softwaru. Kaspersky Lab odvedl dobrou práci v analýze nového malwaru s označením miniFlame. Ruští hackeři chystají sérii útoků na údajně nezabezpečené bankovní systémy Spojených států. Útočníci se mohou také pojistit v boji se zákonem, čtěte Novinky.

Chyby v softwaru

Oracle Java SE - zranitelnost vzdáleného spuštění kódu v JRE

Týká se verzí: Oracle Java SE 7 Update 2 a nižší, Java 6 Update 30 a nižší

Označení největší závažnosti body CVSS drží tato na internetu zneužívaná Java zranitelnost vzdáleného spuštění kódu. Není sice žádnou novinkou, ale zato hrozí velkým nebezpečím uživatelům, kteří stále neaktualizovali na nejnovější verzi Javy.

Java aplikace často využívají kritické instituce jako bankovní ústavy. U většiny českých bank je na zabezpečení uživatelů brán zřetel a často služby internetového bankovnictví odmítají neaktualizované systémy. V takovém případě uživatele prezentují odkazem na stažení nejnovější Javy a na test kompatibility systému.

Pokud si nejste jistí nainstalovanou verzí Javy, zkontrolujte si to na webu zde. Nejnovější verze je nyní Java 7 Update 9.

Novinky

miniFlame - nově objevená odnož špionážního malwaru

Na povrch zemský pomalu vyplouvají další a další objevy kyberšpionážních virů. Jsme svědky počítačových útoků velmi sofistikovaných trojských koňů a červů na státní úrovni. Jak se přichází na nové skutečnosti, nestrannému pozorovateli se již určitě zdá, že vítr vane ze západu, konkrétně z USA. To, že z tamních "virových továren" pochází Stuxnet, Flame a Duqu, není žádná novinka. Nové objevy v laboratořích Kaspersky však spojují tuto trojici s dalším nebezpečným kódem zvaným Gauss.

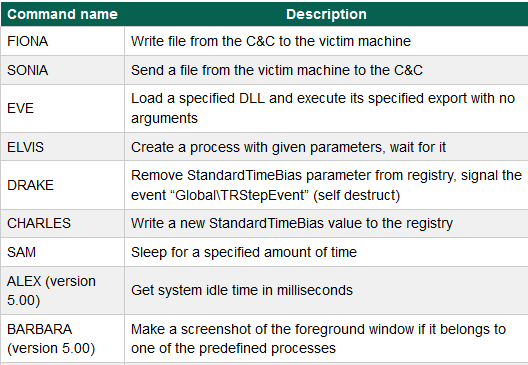

Analýza serverů pro ovládání a kontrolu (Command and Control) malwaru Flame odhalila několik nových protokolů, kterým komunikační modul rozumí. Pohled na jednotlivé handlery objevil čtyři různé typy klientů. Jeden z nich je Flame, ostatní tři byly však dosud neznámé.

Během července 2012 Kaspersky objevil malý modul malwaru Flame, který dokáže operovat sám za sebe. Vypadalo to na starší verzi Flame, ale stejný modul byl odhalen i v malwaru Gauss. To spojilo oba projekty dohromady a přivedlo na svět samostatný light-weight špionážní modul nazvaný miniFlame.

Dokáže operovat sám, vykrádat počítačové systémy obětí a zpřístupnit je k vzdálené kontrole. Svou malou velikostí a díky skromnému rozšíření po světě se experti domnívají, že plní účel extrémně cílených útoků na nejvyšší vládní cíle. Vyskytuje se v mnoha různých upravených verzích s různou funkcionalitou, která například zahrnuje screenshoty obrazovky, krádeže soukromých dat a infikování USB zařízení.

Vzhledem k povaze kódu a kontextu, ve kterém byl objeven, je velmi nepravděpodobné, že by miniFlame ohrožoval běžné uživatele.

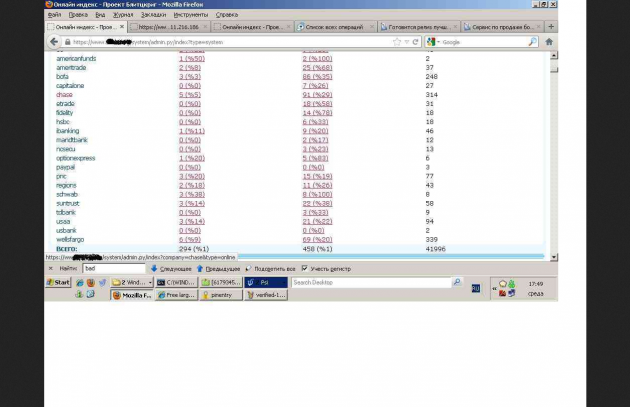

Projekt Blitzkrieg slibuje agresivnější loupení v amerických bankách

Na horší časy se blýská americkým bankám. Firma RSA zveřejnila informace o nově chystaném projektu, který chce najmout 100 hackerů, kteří provedou sérii lukrativních loupeží ve třiceti hlavních amerických bankách. RSA nepublikovala detaily o zdrojích těchto informací, ale vypadá to, že vedou k sérii prohlášení vydaných na hackerských webových fórech v Rusku. Ruský hacker s nickem "vorVzakone" (zloděj ze zákona - podle Wiki je takto označován vůdce ruské mafie) v nich ohlašuje začátek projektu "Blitzkrieg", který je založen na společném útoku na bankovní systém Spojených států, který prý narozdíl od evropských bank postrádá tradiční bezpečnostní mechanismy.

V praxi by měl projekt zahrnovat pečlivý výběr hackerů, kteří budou využívat určitou verzi trojského koně Gozi nazvaného Gozi prinimalka. VorVzakone počítá s propracovaným ekonomickým systémem investorů a také s moderní technikou virtualizace. Ta v praxi duplikuje kompletní nastavení systému oběti včetně časové zóny, rozlišení, cookies, typu prohlížeče a jeho verze a produktových čísel softwaru. Duplikovaný systém pak přistoupí přes SOCKS proxy na systém oběti a připojí se tak pod důvěryhodnou IP adresou k bankovnímu webu.

Chystá se taky zaplavování mobilních telefonů obětí, aby nemohly být kontaktování ohledně podezřelých aktivit na účtě.

Současně s projektem Blitzkrieg nabízí vorVzakone také možnost pojištění proti stíhání policejními orgány. Za pár tisíc dolarů se mohou hackeři pojistit a v případě problémů se zákonem se o ně postarají vyškolení právníci. Ceník můžete shlédnout zde:

- $1,000 stačí pro převezení zkušeného právníka do sousedního regionu

- $3,000 je dost na letenky pro dva zkušené právníky do jakéhokoliv regionu

- $6,000-$8,000 je dost pro zapojení místního policejního útvaru pro vnitřní záležitosti a pro vybudování nového případu proti policii

- $20,000 stačí pro vykoupení pojištěného od vyšetřovatele

- $40,000 stačí pro vykoupení pojištěného od místního policejního vedení

- $100,000 je dost peněz na vyřešení daného problému na nejvyšších místech nebo pro umístění někoho jiného do vězení místo pojištěného

Budeme celý projekt sledovat a podělíme se o novinky v příštích dílech CDR Security Update.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

Díly CDR Security Update SPECIÁL

Diskuse ke článku CDR SecUpdate za 42. týden - Kolik stojí pojištění v kyberpodsvětí? Rusové plánují vzít americké banky útokem