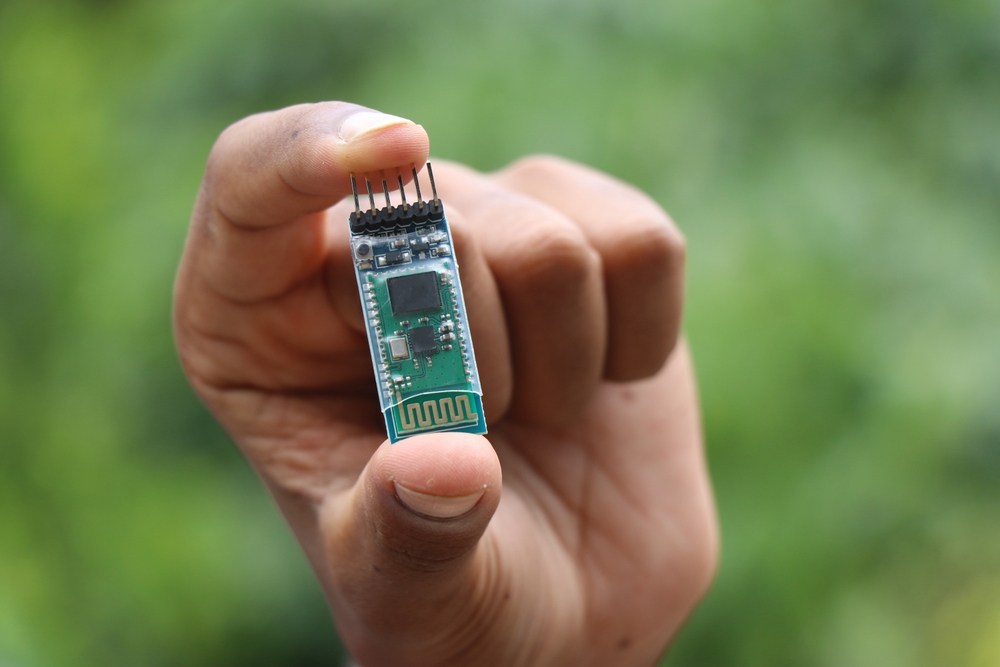

Obří bezpečnostní hrozba: Bluetooth čipy ESP32 mohou ohrozit miliardu zařízení

Na problém upozornila kyberbezpečnostní společnost Tarlogic. Experti zjistili, že v čipu ESP32 se nacházejí nedokumentované příkazy, které výrobce oficiálně nikdy nezveřejnil. Zpočátku se hovořilo o tom, že jde o backdoor. Později však bezpečnostní odborníci svůj výrok zpřesnili a označili tuto vlastnost spíše za „skrytou funkci“.

Zdroj: Shutterstock

Co to znamená v praxi? Útočník, který ví, jak na to, by mohl čip přimět, aby mu poskytl přístup k paměti zařízení. Tím by získal možnost do ní zapisovat vlastní data, měnit její obsah nebo dokonce spouštět škodlivý software. Dalším rizikem je možnost aktivace skrytých funkcí, o kterých běžní uživatelé nemají ani tušení. A právě díky tomu se otevírá prostor pro širokou škálu útoků – od kybernetické špionáže přes napadení dodavatelského řetězce až po imitaci jiných zařízení.

Zvláště alarmující je možnost, že čipy ESP32 by mohly být nakaženy už během výroby nebo distribuce, tedy ještě předtím, než se dostanou k zákazníkovi. V takovém případě by útočníci mohli napadnout celá zařízení už v okamžiku, kdy je lidé zapojí do sítě, aniž by o tom měli sebemenší tušení.

Kde všude se ESP32 používá?

Kvůli nízké ceně a širokým možnostem využití se nacházejí v celé řadě produktů – od chytrých domácích spotřebičů až po průmyslové systémy. Používají se například v chytrých zámcích, senzorech pro domácí zabezpečení, fitness náramcích, chytrých hodinkách, automobilových systémech nebo v různých IoT zařízeních v průmyslu.

Díky obrovskému rozšíření by zneužití této bezpečnostní mezery mohlo mít dalekosáhlé důsledky. Představte si scénář, kdy by někdo dokázal vzdáleně ovládnout stovky tisíc chytrých zámků, napadnout bezpečnostní kamery nebo se prostřednictvím podvržených zařízení připojit k citlivým sítím.

Lze se bránit?

Jelikož se jedná o problém v hardwaru samotného čipu, nelze ho jednoduše opravit aktualizací softwaru. To představuje značnou komplikaci, protože většina bezpečnostních problémů se dá alespoň částečně vyřešit updatem firmwaru. V tomto případě ale mohou výrobci udělat jen několik věcí – blokovat nedokumentované příkazy, implementovat pokročilejší šifrování a autentizaci, sledovat neobvyklou aktivitu a v krajním případě přejít na bezpečnější alternativy.

Běžní uživatelé toho bohužel příliš nezmůžou. Pokud mají doma zařízení s čipem ESP32, je dobré být obezřetný při připojování neznámých Bluetooth zařízení a pravidelně aktualizovat firmware, pokud to výrobce umožňuje. Pro firmy a organizace, které se na těchto čipech spoléhají, ale může být řešení mnohem složitější – zejména pokud jsou čipy součástí kritické infrastruktury nebo velkých dodavatelských systémů.

Zatím není jasné, zda se společnost Espressif Systems k situaci nějak postaví, nebo zda bude tento problém ignorovat. Jisté však je, že miliarda prodaných kusů znamená, že případné zneužití této chyby by mohlo mít katastrofální následky. Ať už byla skrytá funkce do čipu přidána záměrně, nebo ne, ukazuje to na obrovskou zranitelnost současného IoT ekosystému, kde nízká cena často vítězí nad bezpečností.