Procesory Intel opět pod palbou: Nová zranitelnost umožňuje krádež dat

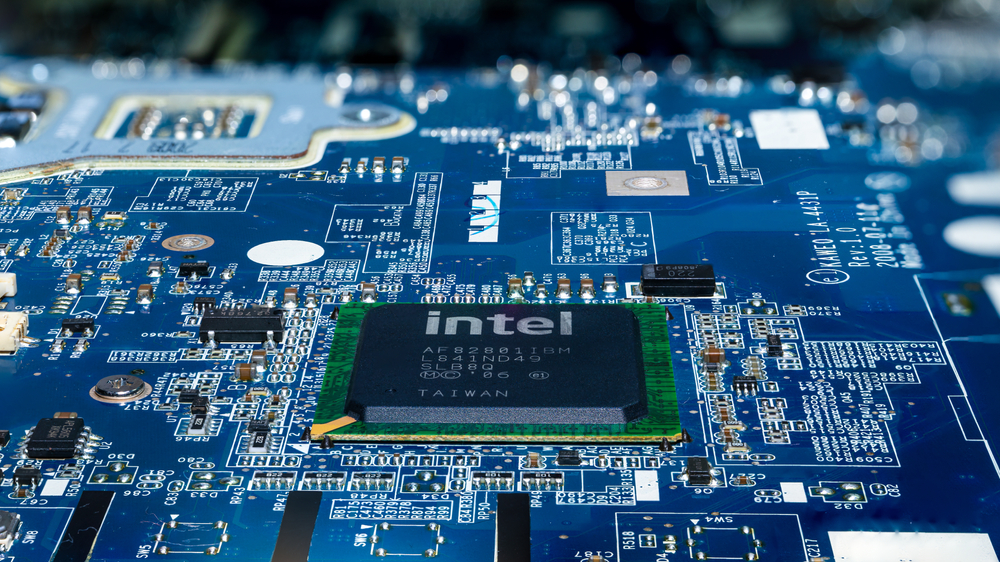

Tým z Computer Security Group při ETH Curych přišel s alarmujícím zjištěním: moderní procesory Intel vydané za posledních šest let obsahují závažnou bezpečnostní chybu. Ta umožňuje útočníkům číst data z paměti jiného uživatele sdílejícího stejný procesor – a to rychlostí více než 5000 bajtů za sekundu. Tímto způsobem lze získat kompletní obsah operační paměti (RAM) i vyrovnávací paměti (cache).

Zranitelnost je postavena na slabině v tzv. spekulativním vykonávání instrukcí – technologii, kterou procesory používají k urychlení běhu programů tím, že „hádaně“ předvídají, co se bude dít dál.

Jak to funguje?

V srdci problému je nový typ útoku pojmenovaný Branch Predictor Race Condition (BPRC). Vzniká ve zlomku sekundy, kdy procesor přepíná mezi dvěma uživateli s různými oprávněními. Právě v tomto nanosekundovém okně může útočník vytvořit situaci, kdy dojde k chybné interpretaci práv a procesor vykoná instrukci, která by měla být zakázána.

Tímto způsobem je možné číst data po jednotlivých bajtech – a díky opakování útoku lze postupně získat celý obsah paměti. Útočník nemusí mít ani fyzický přístup – zranitelnost je obzvlášť nebezpečná v prostředí cloudových služeb, kde více uživatelů sdílí jeden fyzický server.

Koho se to týká?

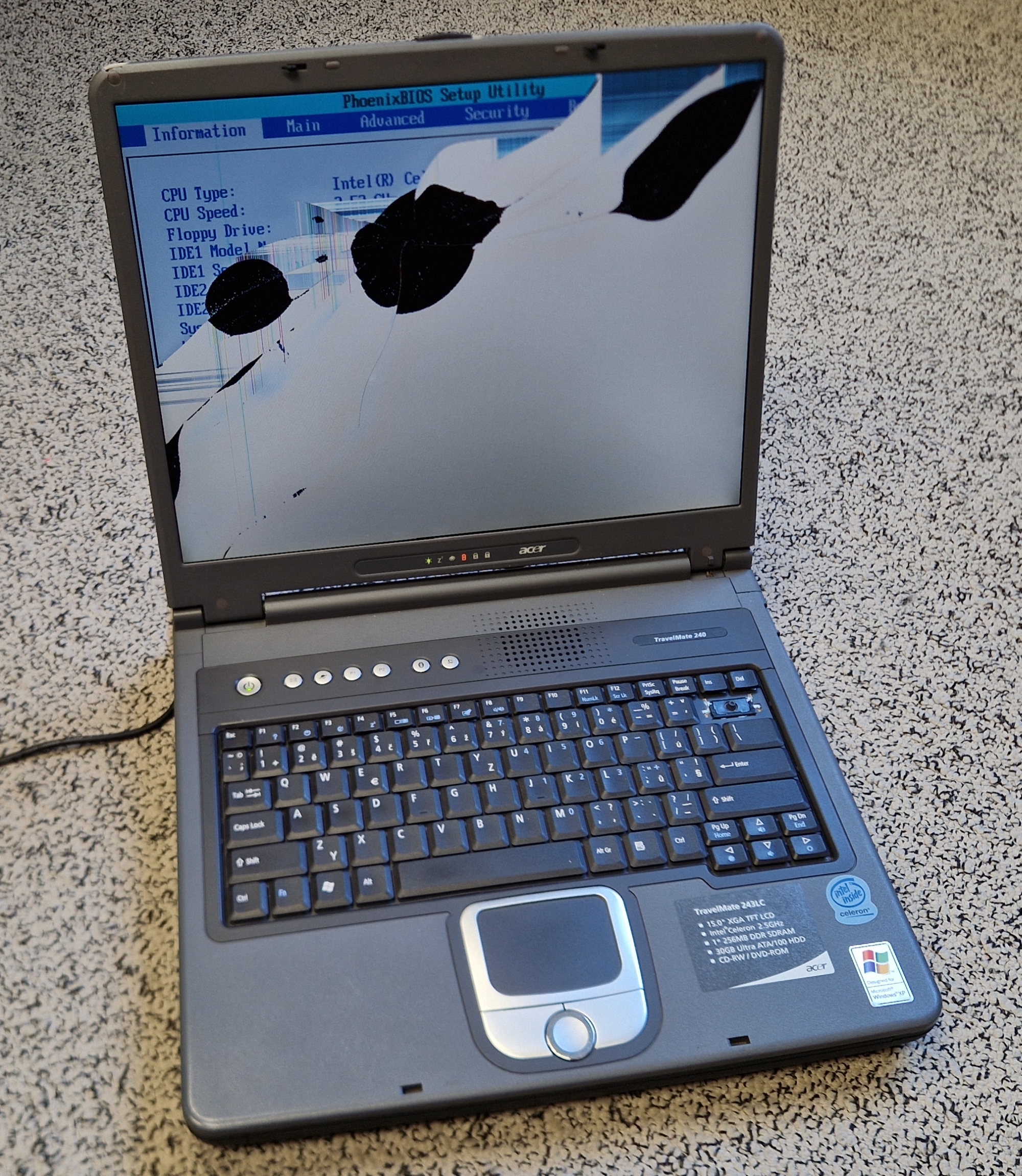

Podle profesora Kaveha Razaviho, vedoucího výzkumného týmu, se chyba týká všech procesorů Intel vydaných v posledních šesti letech. To zahrnuje širokou škálu zařízení – od osobních počítačů přes notebooky až po servery datových center.

Problém je tedy masivního rozsahu a dotýká se jak běžných uživatelů, tak firem a poskytovatelů cloudových služeb jako AWS, Microsoft Azure nebo Google Cloud.

Zdroj: Shutterstock

Historie opakujících se zranitelností

Objevená zranitelnost není první svého druhu. Od roku 2017, kdy svět zasáhly bezpečnostní skandály Spectre a Meltdown, se ukazuje, že právě výkonově orientované architektury procesorů sází na mechanismy, které nejsou vždy bezpečné.

V roce 2022 přidal výzkumník Johannes Wikner do seznamu další závažnou chybu známou jako Retbleed. I ta využívala spekulativní vykonávání ke krádeži dat. Nová zranitelnost BPRC vznikla právě na základě analýzy ochranných mechanismů, které měly před Retbleedem chránit.

Co odhalila analýza cache?

Wikner během svého výzkumu narazil na zvláštní signál vycházející z cache paměti. Ukázalo se, že tento signál přetrvává bez ohledu na to, zda jsou bezpečnostní záplaty zapnuté nebo vypnuté. Na jeho základě pak Sandro Rüegge provedl detailní analýzu, která vedla k odhalení úplně nové zranitelnosti třídy BPRC.

Lze se bránit?

Ano, ale s omezeními. Intel od září 2024, kdy byla zranitelnost vědcům nahlášena, pracuje na opravách formou mikrokódových aktualizací. Ty lze implementovat prostřednictvím aktualizací BIOSu nebo operačního systému. Uživatelům se doporučuje, aby pravidelně instalovali nejnovější kumulativní aktualizace Windows nebo Linux kernelů, které tyto opravy obsahují.

Zároveň ale výzkumníci upozorňují, že každé podobné odhalení ukazuje na hlubší problém v samotné architektuře procesorů. Razavi k tomu říká:

„Každá z těchto chyb ukazuje, že spekulativní technologie obsahují strukturální nedostatky. Nezbývá než je odhalovat jednu po druhé a uzavírat je.“