Zrod kryptozločinu: Téměř 2 500 stránek vytěžuje naše procesory těžbou kryptoměn

Willem de Groot, nezávislý bezpečnostní vědec, který oznámil tuto skutečnost v úterý 7. listopadu 2017, sdělil serveru ArsTechnica, že 2 496 stránek, které se mu podařilo vysledovat, používá starý software se známými a závažnými bezpečnostními chybami, které zapříčiňují jejich zranitelnost.

Útočníci pak následně zneužívají slabiny k implementaci kódu, který tajně vysává kapacitu CPU (a tím zvyšuje i odběr elektřiny) návštěvníků. Zhruba 80 procent těchto serverů pak obsahuje i další typy malwaru, které většinou zcizují detaily platební karty návštěvníků.

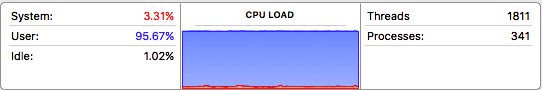

Jednou z těchto stránek je shop.subaru.com.au. De Groot prohlásil: „Když jsem v úterý navštívil stránky, větrák na mém MacBooku Pro, který jsem měsíce již neslyšel, začal najednou být velice hlučný. Správce procesů ukázal, že bylo spotřebováno přibližně 95% zatížení CPU. Jakmile jsem zavřel webový prohlížeč, zatížení kleslo na zhruba 9 procent. Kromě toho, že můj počítač zaznamenal značné napětí, web také zvýšil odběr elektřiny v mé kanceláři. Celkové uspořádání a nastavení umožňuje útočníkům využívat výhody mého hardwaru a elektřiny, aniž by mi poskytli něco na oplátku.“

Nedávná zpráva z bezpečnostní firmy Trustwave's SpiderLabs změřila pro představu rozdíl spotřeby elektřiny mezi dvěma běžícími počítači, z nichž jeden zobrazoval právě jednu z pochybných stránek (o model procesoru se nepodělili). Z údajů změřených za 24 hodin následně autoři vypočítali, že rozdíl v odběru elektřiny mezi oběma desktopy činí 1.212kWh v neprospěch počítače zobrazujícím infikovanou stránku.

V horizonu jednoho měsíce nonstop provozu se lze tedy dopočítat k ~36kWh, což při aktuální průměrné ceně 3,79 Kč za 1kWh činí až 138 Kč. Tento ukazatel však nezahrnuje opotřebení hardwaru, který provádí složité matematické operace potřebné pro generování kryptoměn.

Na vině je přitom služba Coinhive.com, o které se již zmiňoval server ArsTechnica. Nabízí snadno použitelné programovací rozhraní, které mohou využívat libovolné webové stránky k tomu, aby se počítače návštěvníků změnily v generátory kryptoměny. Coinhive navíc nevyžaduje, aby webové stránky museli jakýmkoliv způsobem upozornit uživatele.

De Groot dále uvedl, že přibližně 85 procent z 2 496 stránek, které sledoval, vytváří měnu jen pro dva účty Coinhive. V závislosti na celkovém počtu návštěvníků, délce pobytu na dotyčném místě a výkonu jejich počítačů by výnosy získané těmito účty mohly být značné.

Dalších 15 procent bylo rozděleno na další účty Coinhive, u kterých de Groot údajně vlastní důkazy naznačující, že jsou tyto účty ovládány jedincem či jedinou skupinou. Většina dotčených stránek skrývala spojení s Coinhive přidáním odkazu na doménu siteverification.online nebo jako maskovaný Sucuri firewall. Tyto maskované stránky naopak hostily JavaScript pro kryptografické vyhledávání, který spolupracoval s Coinhivem.

De Grootova zjištění naznačují, že celý tento kryptozločin se v týdnu od doby, kdy ArsTechnica poprvé uveřejnila tento problém, rozšířil nebo alespoň nezaznamenal žádné potlačení.

Starší článek ArsTechnica publikoval výzkum od bezpečnostní firmy Sucuri, který našel 500 webů používající hacknutou verzi WordPress systému, který se podílel na těžbě Coinhive. Společnost ArsTechnica také oznámila, že dvě aplikace pro Android s až 50 000 staženími z Google Play byly v poslední době napadeny těžbou kryptoměny ve skrytých oknech prohlížeče.

Ve středu řekli výzkumníci z Ixie, že našli dvě další takové aplikace s až 15 miliony staženími dohromady. (Ve skutečnosti jedna z aplikací informovala uživatele, že bude používat telefon v době nečinnosti ke generování kryptoměn a zároveň poskytne způsob, aby bylo ve výchozím nastavení vypnuto. Aplikace byly od té doby upraveny tak, aby omezily tuto praxi.)

Existují další náznaky toho, že celá situace ohledně těžby kryptoměn se prudce zhoršuje. Ve zprávě zveřejněné v úterý uvedl Malwarebytes, poskytovatel zabezpečení pro endpointy, že v průměru provádí zhruba 8 milionů bloků denně na stránkách, kde dochází k neoprávněné těžbě.

Lidé, kteří se chtějí vyhnout těmto kryptografickým podvodům, mohou používat program Malwarebytes nebo jiný antivirový program, který zablokuje napadené stránky. Dalším způsobem je nainstalování rozšíření pro Chrome nebo aktualizace C:\Windows\System32\drivers\etc\hosts souboru (přidat 127.0.0.1 coin-hive.com coinhive.com), který by měl veškeré požadavky coinhive.com a coin-hive.com potlačit.