CDR SecUpdate 19 - ovlivnila NSA samotné šifrovací standardy?

Chyby v softwaru a malware

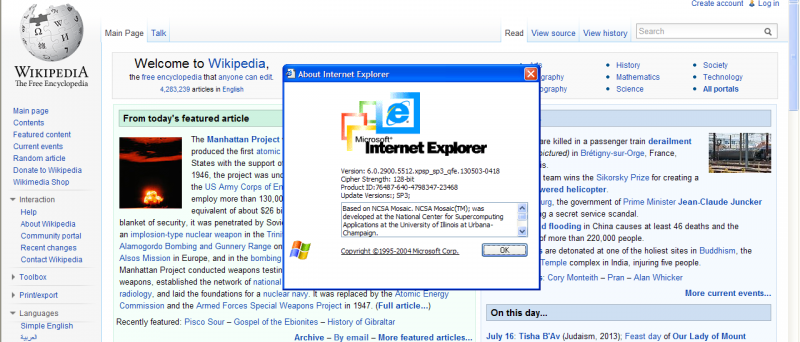

Microsoft znovu aktualizuje kritickou chybu v Internet Exploreru

týká se verzí: Internet Explorer 6 - 11 na Windows 7, 8, 8.1 a dalších

Minulý týden jsme informovali o aktualizaci závažné zranitelnosti v Internet Exploreru, kterou Microsoft po zvážení situace uvolnil také pro nepodporované Windows XP. Nyní se objevila další chyba podobná minimálně rozsahem - opět se týká prohlížeče Internet Explorer již od verze 6, která se hojně používala (a bohužel stále používá) právě na XP. Microsoft se však v tomto případě již striktně drží svých předem komunikovaných pravidel a odmítá proto aktualizovat Windows XP, máme tu tedy, pokud mě paměť neklame, první kritickou chybu v XP, která nebude záplatovaná.

Kritické chyby jsou až na výjimky vždy zneužitelné vzdáleně a je pravděpodobné, že se časem objeví exploit této zranitelnosti ve veřejně dostupných databázích, odkud si jej může stáhnout a použít kdokoliv a to během pár kliknutí (jak jednoduché je samotné zneužití jsme demonstrovali na jiné chybě v IE v září 2012). Toto je tedy první velký důvod pro dokončení migrace z XP na novější verze operačního systému Windows.

Aktualizace na Windows Server 2003, 2008, 2012; Windows 7, 8 a 8.1 bude distribuována přes Windows Update během dneška, obsahuje celkem 8 bulletinů, z toho 2 kritické.

Updaty se týkají také chyb zveřejněných na letošní soutěži Pwn2Own. Doporučujeme okamžitou aktualizaci firemních stanic a serverů v rámci plánu pro pravidelné úterý aktualizací od Microsoftu.

Novinky a Události

Bývalý šéf NSA k šifrovacím standardům: "Prolamování je naše práce”

Být šéfem NSA během kauzy Edward Snowden nebylo jednoduché. Gen. Alexander to zažil na vlastní kůži například během hackerské konference BlackHat 2013, kdy na území převážně odpůrců vládního šmírování obhajoval kontroverzní programy NSA. Situace byla o to pikantnější, že na stejném místě o rok dříve šmírování zásadně odmítal. V poslední době se často hovoří o fundamentálních principech digitálního zabezpečení, jako jsou šifrovací standardy.

Již v roce 2007 světově uznávaný kryptoanalytik Bruce Schneier na svém blogu upozorňoval na podivný generátor (pseudo)náhodných čísel s označením Dual_EC_DRBG, jenž podle Dana Shumowa a Nielse Fergusona obsahuje zranitelnost, kterou nelze popsat jinak než “zadní vrátka” (backdoor). Problém je podle Schneiera v tom, že standard obsahuje konstanty, tedy neměnná čísla, která definují eliptickou křivku, a také druhou skupinu tajných čísel, které fungují jako “univerzální klíč”. Kdo tato čísla vymyslel a zda je vůbec někdo zná, v tuto chvíli nevíme, ale pokud by měl někdo k číslům přístup, mohl by ze znalosti pouhých 32 bajtů předpovědět zbytek výstupu náhodného generátoru.

“Kdybychom se přenesli do praxe, znamená to, že vám stačí monitorovat jedno připojení zabezpečené pomocí TLS, abyste prolomili zabezpečení tohoto protokolu. Pokud znáte ta tajná čísla, můžete úplně rozlousknout jakoukoliv instanci Dual_EC_DRBG,” vysvětluje Schneier.

Zajímavé však bylo, že si tento algoritmus prosadila právě kontroverzní americká agentura NSA, zda tato čísla její analytici znají, nikdo nikdy veřejně neřekl. Standard byl součástí tajného kontraktu za 10 miliónů dolarů mezi NSA a americkým národním institutem pro standardy a technologie (NIST).

Ke kauze se nyní vyjádřil také výše zmíněný gen. Alexander během “nejkomplexnějšího rozhovoru, který kdy poskytl” pro Australian Financial Review. Kdo četl jeho předešlá vyjádření během roku, může říci, že si generál stojí za svou agenturou a za úkoly, které se NSA snaží plnit. “NSA je kryptografická agentura, která má zodpovědnost jak za vytváření tak za prolamování šifer od 2. světové války. Tohle NSA dělá,” obhajuje Alexander.

“Pokud vláda požádá NSA o zisk informací ohledně teroristy X a ten používá veřejně dostupné nástroje k zašifrování zpráv, není pro agenturu zahraničního zpravodajství, jako je NSA, přijatelné říct: ‘Pardon, my nerozumíme, co říká.’ Naše práce je prolomit kód,” řekl generál během rozhovru. “Ale stejná pravidla aplikujeme na programy prolamování šifer, jako na programy typu signal intelligence. Všechny aktivity provádíme za validním určitým zahraničním účelem. Soustředíme se na komunikace, které používají naši nepřátelé, a ty prolamujeme, abychom uskutečnili naše mise.”

V dubnu tohoto roku NIST odstranil Dual_EC_DRBG z neoficiálních pokynů použití generátorů náhodných čísel. Nyní se čeká na poslední veřejné připomínky, které končí 23. května. Můžeme však očekávat, že bude tento standard oficiálně odstraněn i z NIST Special Publication 800-90A, Rev. 1.

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

Díly CDR Security Update SPECIÁL

Diskuse ke článku CDR SecUpdate 19 - ovlivnila NSA samotné šifrovací standardy?