CDR SecUpdate za 36. týden – Data ohledně 12 milionů Apple zařízení u FBI - možná spolupráce?

Vítejte u CDR Security Update k 10. 9. 2012. Nebezpečí pramenící ze zranitelnosti v Javě popisované minulý týden stále hrozí, detaily v sekci Chyby v softwaru níže v článku. Apple čelí rozvíjejícím se konspiračním teoriím o spolupráci s FBI po zveřejnění dat zákazníků z kompromitovaného laptopu FBI, čtěte Události. Nelíbí se vám Facebook Timeline? Změna nebude asi jen tak jednoduchá a bezpečná, čtěte Novinky.

Chyby v softwaru

Java 7 applet zranitelnost vzdáleného spuštění kódu

Týká se verzí: Java 7 update 6 a nižší, částečně Java 6 update 33 a nižší (nezveřejněná údajně 7 update 7)

První varování o zranitelnosti v Javě jsme podávali minulý týden, doporučuji článek přečíst. V současné době je samozřejmě tato chyba stále zneužívána v Blackhole exploit kitu a je součástí Metasploit frameworku (ukázka útoku). Po zveřejnění informací o další zranitelnosti v nejnovější Javě 7u7 doporučuji do vydání patche Javu zakázat, pokud ji nutně nepotřebujete. Lze předpokládat, že Oracle vydá patch před publikací detailů o zranitelnosti, ale není jisté časové rozmezí těchto akcí a útočníci mohou být rychlejší než vy.

Objevují se falešné e-maily od bankovních ústavů, výzvy k potvrzení zdánlivě změněných microsoftích licenčních podmínek, i Google varování o přístupu neoprávněné osoby k vašemu účtu. Všechny podobné zprávy mají za cíl vás přesměrovat odkazem na nebezpečný web nebo vám vnutit stažení malwaru.

Doporučené chování

- Je vaše Java nebezpečná?

-

Vypněte Javu v prohlížeči

- Jak na to v Apple Safari

- Jak na to v Mozille Firefox

- Jak na to v Opeře

- Jak na to v IE, tento postup nezablokuje Javu úplně, viz oficální vyjádření US CERTu

- Odinstalujte Javu, když ji nepoužíváte – návod pro Windows

- Kontrolujte pečlivě odkazy před kliknutím – stačí na ně najet myší a obvykle se vlevo dole v prohlížeči zobrazí cílový odkaz

- Nestahujte dokumenty od nedůvěryhodných zdrojů a aktualizujte svědomitě antivir

Oracle na současný vývoj událostí reaguje vydáním tipů pro zabezpečení Oracle linux prostředí. Přidává doporučené postupy a nástroje.

Události

Data ohledně 12 000 000 Apple zařízení u FBI - možná spolupráce?

Poklidnější zářijové vody rozčeřilo začátkem minulého týdne zveřejnění údajů 1 000 001 uživatelů Apple zařízení. Za únikem stála údajně skupina hackerů hlásící se k hnutí #AntiSec a Anonymous. V oficiálním vyjádření na pastebinu skupina zmínila operaci Fuck FBI Fridays (FFF) stejně jako skupinu hackerů LulzSec a jejich lídra Sabu, kterým jsem se detailně věnoval ve svých publikacích Hackeři z LulzSec jdou za mříže, lídr je zradil (1) a Hackeři z LulzSec jdou za mříže, lídr je zradil (2).

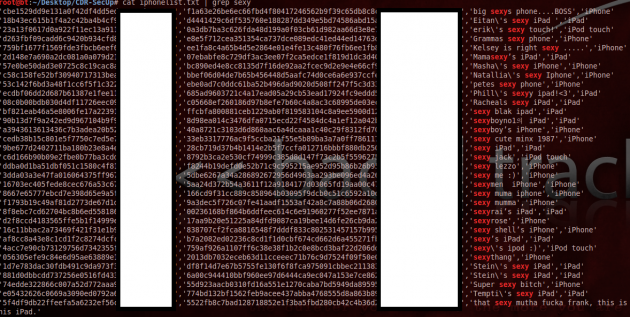

Skupina ohlašuje krádež informací, které se týkají 12 000 000 Apple zařízení od speciálního agenta Christophera K. Stangla z FBI. Útok byl údajně proveden na jeho Dell Vostro notebook použitím zranitelnosti v Javě a byl stažen soubor "NCFTA_iOS_devices_intel.csv" se seznamem 12,367,232 Apple iOS zařízení. Data měla obsahovat unikátní identifikátory zařízení (UDID), uživatelská jména, jména zařízení, typ, APNS token, PSČ, telefonní čísla, adresy a další.

Skupina však zveřejnila pouze identifikátory UDID, push notification tokeny, název a typ zařízení. Víc by prý mohlo poškodit oběti.

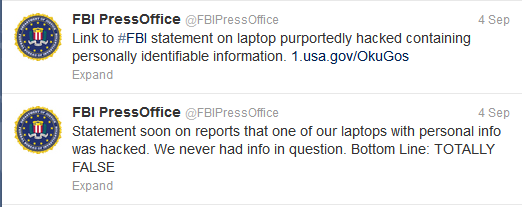

Na Twitteru FBI Press Release se objevila informace den po zveřejnění dat, která říká:

"Brzy [bude] vyjádření na zprávu, že jeden z našich laptopů se soukromými informacemi byl hacknut. Nikdy jsme neměli zpochybněné informace. Poslední řádek: TOTÁLNÍ FAKE."

Oficiální vyjádření již není tak přímočaré, FBI ujišťuje, že si je vědoma zpráv ohledně úniku dat, avšak v tuto chvíli neexistuje důkaz, který by indikoval, že nějaký laptop byl kompromitován či že snad z něj byla získána data.

Na internetu se však již objevily informace o pravdivosti dat typu:

"Mám tam iPhone, iPad i iPod :("

Pokud by však byla data pravdivá, co pohledává v takovém množství u FBI? Poskytuje snad Apple úřadu pro vyšetřování informace o zákaznících? Budeme situaci nadále sledovat a podělíme se o další podrobnosti a vývoj.

Pokud budete mít větší smůlu než já a své UDID ve zveřejněné databázi najdete, podělte se o tuto informaci s námi krátce a anonymně v komentářích, děkujeme.

Jak zjistit, zda je můj iPod, iPhone, iPad součástí zveřejněných dat?

Novinky

Facebook Timeline Remover – zbavíme se nepopulární změny?

Na začátku roku začal Facebook uvádět vylepšení uživatelského rozhraní na časovou osu tzv. Timeline. Co jsem si všiml, tak v posledních týdnech ji Zuckerbergova sociální síť vnutila i nám, kteří jí dosud úspěšně odolávali. V těchto chvílích si vždy vzpomenu na JUDr. Radima Polčáka, který veřejně pojmenoval skutečnost, že internetové prostory své uživatele nutí k přijetí často naprosto nesmyslných pravidel. To měl tedy pravdu.

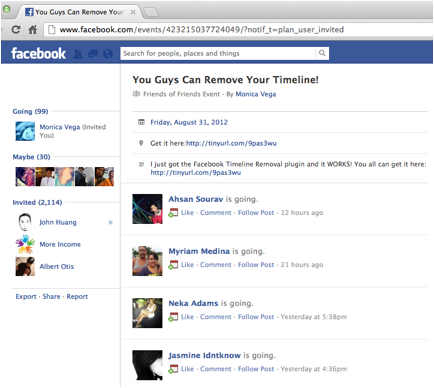

S heslem "There’s an app for that!" přišli vývojáři různého druhu na řešení. V podobě zásuvných modulů do prohlížeče. Skutečně existují plug-iny, které dokáží přijatý kód od serveru dostatečně pozměnit do podoby starého uživatelského rozhraní. Natrefit na správné řešení ale není nic lehkého a výzkumníci z Barracuda Networks se na celou situaci podívali trochu detailněji.

Na Google Chrome webovém obchodě jste mohli nalézt v době analýzy na konci srpna 6 zásuvných modulů, které hlásaly, že vám vytrhnou trn z paty a vrátí do prohlížeče "starou verzi" Facebooku. Počítadlo zákazníků se pohybovalo kolem čísla 764 000. Pokud podrobíme jednotlivé plug-iny bezpečnostním testům, pole se rozdělí na 3 zdánlivě legitimní a 3 podezřelé.

TimelineRemove, Facebook Timeline Remover & Disabler – Remove a Disable Timeline on Facebook chtějí využívat pouze data z *.facebook.com a přistupovat k panelům a k prohlížení webu. Další tři, které v současnosti na Chrome Web Store nejsou, chtěly využívat data na všech webech. Trochu podezřelé na modul, který má změnit na Facebooku Timeline zpět, že?

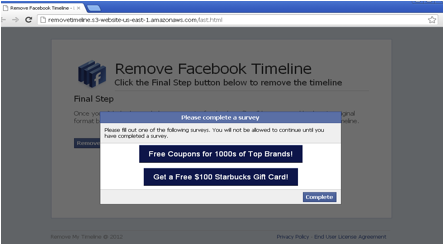

Nebezpečné plug-iny po instalaci začnou na zeď posílat a odkazy samy na sebe a stanou se tak součástí rychle se šířící sítě. Jeden z plug-inů měl podle pozorování rychlost šíření 39 000 uživatelů za 5 dní. Celkový počet uživatelů nebezpečných modulů zdánlivě vypínajících Facebook Timeline se vyšplhal během pozorování přes neuvěřitelných 90 000. Jinak řečeno, 90 000 uživatelů (potenciálních obětí) jednoduše zpřístupnilo soukromá data během brouzdání internetu s Chrome.

Doporučujeme proto podobné moduly nepoužívat. I legitimní a prověřené plug-iny mohou v budoucnu změnit přesvědčení. Pokud podobnou "vychytávku" již vlastníte, raději ji zakažte a změňte si heslo k Facebook účtu. Budeme rádi, když se o vaší zkušenost podělíte s ostatními také níže v komentářích pod článkem.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.