CDR SecUpdate 20 - Na Facebooku se objevují nebezpečné odkazy pod identitou důvěryhodných aplikací

Chyby v softwaru

Facebook hacking - techniky falšování identity aplikací

Týká se verzí: Facebook k datu vydání dnešního dílu

S obrovskou popularitou Facebooku se na největší sociální síť samozřejmě upínají zraky kriminálníků zkoumajících každý centimetr čtvereční kódu. I když je bezpečnost Facebooku na poměrně vysoké úrovni a tento obr si může dovolit zaměstnat špičky v oboru, stává se poměrně často, že je zveřejněna zranitelnost systému nebo rovnou zneužita proti miliónům lidí na této sociální síti.

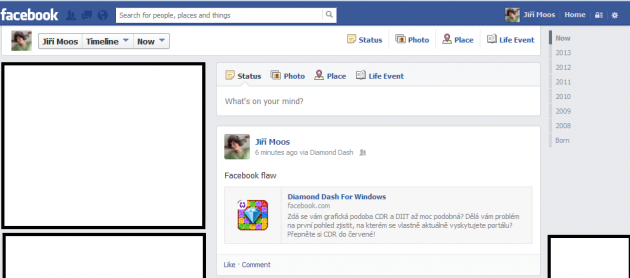

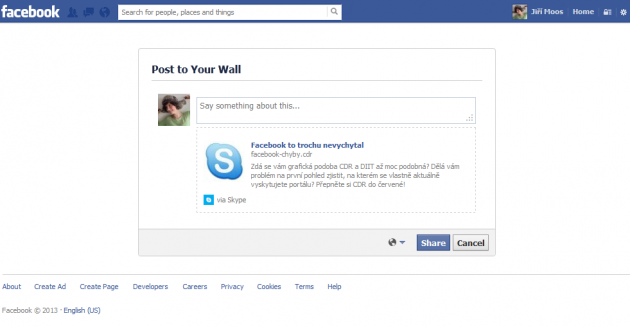

Nově objevená chyba se týká facebookovských aplikací. Za určitých okolností je totiž možné podvrhnout identitu libovolné aplikace a na zeď umístit odkaz s obrázkem a libovolným textem, který však přesměruje uživatele na potenciálně nebezpečný obsah.

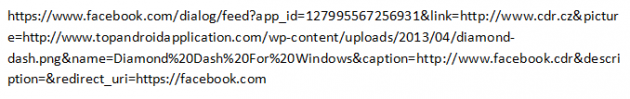

Zneužití se týká metody stream.publish, která se dala zneužít již v dubnu 2012. V tomto roce Facebook změnil mechanismy publikování skrz tuto metodu a přidal nové parametry:

- Parametr link - tím vložíte do příspěvku libovolný odkaz na cokoliv, po kliknutí na obrázek "aplikace" či na titulek dojde k přesměrování

- Parametr picture - specifikuje obrázek z libovolného internetového umístění

- Parametr caption - udává web, ze kterého odkaz původně pochází, útočník může použít cokoliv důvěryhodného (www.facebook.com, www.soundcloud.com,...)

- Parametr name - určuje nadpis celého příspěvku

Výše popsané parametry pouze útočník pospojuje do URL a Facebook mu vygeneruje kýžený dialog, např.:

V době publikování příspěvku metoda funguje a lze tedy stále na svou zeď publikovat odkazy pod identitou dvěryhodné Facebook aplikace. Jelikož lze odkázat touto metodou uživatele na libovolný obsah včetně spustitelných EXE souborů a nebezpečných webů, doporučuji věnovat příspěvkům z aplikací zvýšenou pozornost.

Novinky a Události

Armáda Spojených států pustí iPady i iPhony do svých vojenských sítí

Na Ministerstvu obrany ve Spojených státech jdou bez pochyb s dobou a snaží se reagovat na moderní trend chytrých telefonů a zařízení. Nová tisková zpráva informuje o přijetí Apple iOS 6 zařízení za způsobilé pro připojení k armádním sítím. Mimo 470 000 Blackberry zařízení se nyní objeví oficiálně i 41 000 Applů, které byly dosud součástí pilotního programu.

Apple přístroje jsou podle mluvčí Applu dnes přítomné téměř v každé organizaci z Fortune 500 a je tak vidět, že o Apple produkty mají zájem i korporátní zákazníci. Apple v posledních letech implementovalo AES-256 šifrování, které schválila americká NSA k použití v práci s TOP SECRET dokumenty. Modul Apple CoreCrypto v současné době získává kryptografickou certifikaci FIPS 140-2 a posune se tak opět dál co se týče bezpečnostních standardů.

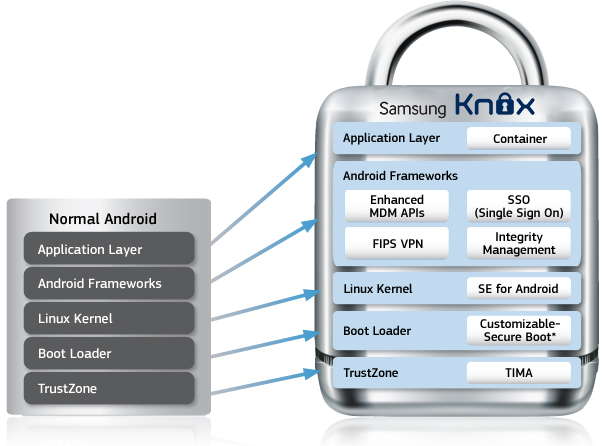

V poslední době bylo označeno za přizpůsobilé právě zmiňované Blackberry a operační systém Samsung Knox postavený na Androidu. Všechny hlavní platformy mají tedy nyní místo v Průvodci pro bezpečnostní technickou implementaci (STIG).

Knox by měl být zajímavé řešení pro politiky BYOD v korporátním prostředí s velkým důrazem na bezpečnost informací. Údajně by měl mít velké schopnosti v MDM (Mobile device management) oblasti. Osobně jsem se s ním ještě neseznamoval [PDF], pokud jste měli to štěstí, podělte se o informace v komentářích :).

Hackeři z Lulzsec jdou za mříže

Čtyři mladíci z kontroverzní hackerské skupiny Lulzsec byli minulý týden odsouzeni k dvěma až dvěma a půl rokům za mřížemi pro své činy zahrnující mimo jiné sérii neautorizovaných přístupů do sítě giganta Sony. Jediný Mustafa al-Bassam, aka T-Flow dostal 300 hodin veřejně prospěšných prací a 20 měsíců podmíněného trestu, protože mu bylo v době průniků pouhých 16 let.

Příběh o zradě a falešném světě internetu shrnuje můj dvoudílný seriál o Lulzsec:

- Hackeři z LulzSec jdou za mříže, lídr je zradil (1) - Vznik a pád, týmová zrada

- Hackeři z LulzSec jdou za mříže, lídr je zradil (2) - Osudová chyba

Blíží se další ročník bezpečnostní konference ITTE

Pokud máte zájem dozvědět se exkluzivní informace o stavu kybernetické bezpečnosti naší země, určitě na konferenci zavítejte. Sumář toho nejzajímavějšího z ročníku 2011 si můžete přečíst zde, informace z konference Future of Cyber naleznete v tomto článku. ITTE 2013 proběhne v Brně 22. května (tuto středu).

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

-

Povedený Google Glass jailbreak a nová Apache hrozba pro Linux

- Novodobí obchodníci se smrtí prodávají vládám kyberzbraně