CDR SecUpdate 37 - Úniky citlivých informací: jak se k nim postavit v ČR?

Milióny přihlašovacích údajů Googlu se válí po internetu

Minulý týden proběhla v médiích vlna zpráv ohledně publikovaného seznamu pěti miliónů e-mailových adres a hesel k odpovídajícím účtům. Většina adres patří GMailu, takže se logicky ihned nabízela možnost prolomení serverů vyhledávacího giganta. Ten však okamžitě domněnku vyvrátil a zchladil horké hlavy dychtící po senzaci. Funkční část dvojice adresa - heslo tvoří prý pouze 2 % celku, tedy “jen” cca 100 000 účtů bylo v ohrožení. Google podle svého blogu brzy po zjištění problému “zabezpečil postižené účty a vyžádal si u odpovídajících uživatelů změnu hesla.”

Většinu útoků by také údajně zablokoval automatický mechanismus proti odcizení účtu. Pokud si chcete projít historii přihlášení k vašemu účtu, využijte nástroj Vaše nedávná aktivita.

Čas poslední aktivity uvidíte také přímo ve schránce v GMailu. Zdroj: Virtualthreat.com

Adresy a hesla pravděpodobně získali útočníci kombinací phishing kampaní a úspěšných útoků na menší internetové databáze uživatelských údajů. Většina dat je podle diskuzí na Reddit.com totiž stará nebo heslo odpovídá jinému účtu, kde přihlašovací jméno je e-mailová adresa.

Data už jsou pryč. Co teď?

Aktuální dění nás donutilo zamyslet se nad únikem dat jako nad bezpečnostním incidentem. Když jsou z celých pěti miliónů přihlašovacích údajů funkční pouze 2 %, tak nejspíš:

- Velká většina lidí mění hesla sama od sebe

- Velká většina lidí používá různá hesla pro různé účty

Všichni víme, že to alespoň z části není správná odpověď. :-) To ale znamená, že firmy zodpovědně kontaktují své uživatele a vyžadují od nich změny hesel v případě úniku uživatelských dat. V USA tak činí na základě legislativy, kdy každý stát má vlastní pravidla pro zveřejňování informací. Například Arizona potřebuje 150 000 dolarů ztrátu nebo 300 000 postižených uživatelů, aby byla firma povinná zprávu poslat do státních médií.

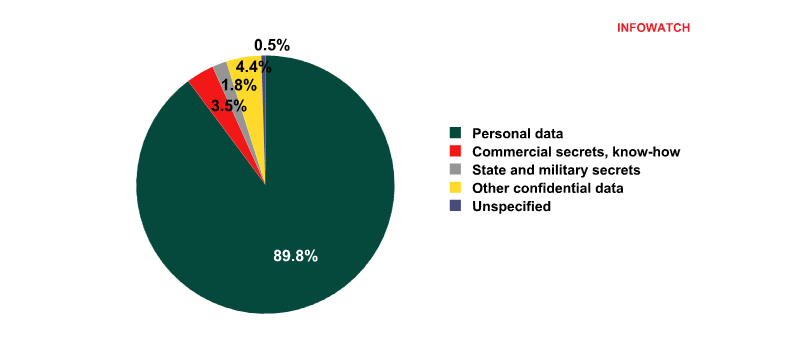

Co z firem nejvíce uniká? Zdroj: Securelist.com

Jak je tomu u nás? České firmy se mohou (a to nejen v případě ztráty dat, ale také v případech jiných počítačových útoků) řídit doporučenými postupy EU, které rozšiřují směrnici 2002/58/EC, zejména její článek 4. Ten popisuje zatím jen naprostý základ - pokud dojde k úniku dat uživatelů, musí se o tom uživatel v nějaké přijatelné formě dozvědět.

Už se však blíží lokální verze - 1. ledna 2015 nabyde účinnosti Zákon o kybernetické bezpečnosti přinášející novinky, které se již dlouho (a někdy dost bouřlivě) diskutují na bezpečnostních konferencích v tuzemsku. Zákon jasně stanovuje, kdo je povinen hlásit bezpečnostní incidenty a také jakým způsobem.

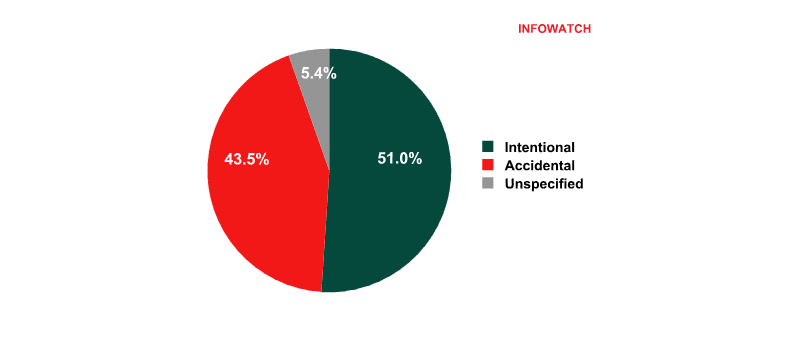

Jsou úniky záměrné nebo nechtěné? Zdroj: Securelist.com

Poskytovatel služby elektronických komunikací a subjekt zajišťující síť elektronických komunikací, který však není subjekt zajišťující významnou síť, není povinen detekovat kybernetické bezpečnostní události, stejně tak není povinen je hlásit příslušným autoritám. Takový poskytovatel poskytne za běžného stavu pouze kontaktní informace českému týmu CERT. Povinni jsou detekovat a hlásit incidenty subjekty provozující významnou síť, správci systémů kritické infrastruktury a správci významného informačního systému.

Zákon podepsal v říjnu prezident republiky a vešel v platnost 29. 8. Aktuální znění zákona, který nabyde účinnosti již za tři a půl měsíce, najdete zde. Během září by také měla být publikována vyhláška, která stanoví systémy kritické infrastruktury a také způsob, jak se do budoucna budou určovat.

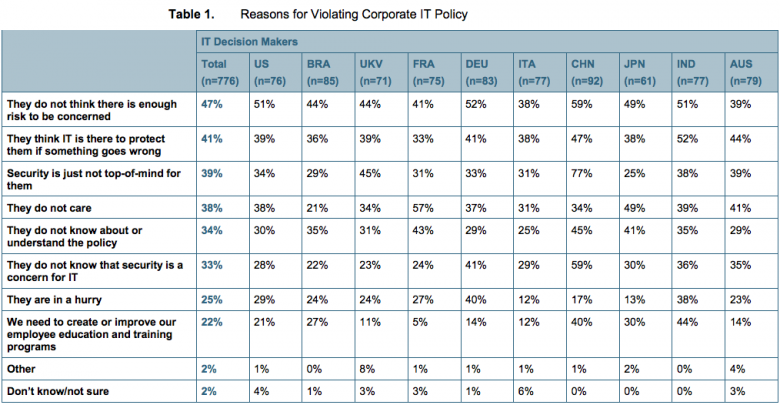

Hlavní důvody porušení korporátních pravidel. Zdroj: Cisco.com

Z praktického hlediska - důležitá část strategie reakce na bezpečnostní incident je také to, jak bude celý problém vypadat navenek. Vyplatí se tedy věnovat čas přípravě krizové komunikace klíčových bodů incidentu. Návod jak na to sice nejspíš nenajdete v oficiální legislativě, tipy může poskytnout například blog Radka Chalupy o krizové komunikaci.

Zajímavé odkazy mimo téma:

- Čína vyvíjí velmi přesný systém na rozpoznávání obličeje

- Byly publikovány zajímavé dokumenty ohledně žádostí NSA na Yahoo! před šesti lety

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

Androidům hrozí nebezpečí z nového útoku na bankovní aplikace

Hackeři dokáží vzdáleně ovládat auto, firmy jsou nepřipravené