CDR SecUpdate 23 - Vlády šmírují telefony přes vlastní kabel u operátorů

Chyby v softwaru

Nová chyba v OpenSSL se týká všech klientů

týká se verzí: všechny aktuální verze klienta, u serverů verze 1.0.1 a 1.0.2-beta1

Dva měsíce po kritické chybě Heartbleed objevil japonský analytik Masashi Kikuchi další díru v kryptografické knihovně OpenSSL, která umožňuje číst zašifrovanou komunikaci mezi klientem a serverem. K této chybě jsou náchylné všechny verze klienta a výše zmíněný serverový software, ale je navíc potřeba, aby byl útočník v pozici man-in-the-middle. Útok bude tedy fungovat například na veřejně přístupné wifi kontrolované hackerem.

Podle výzkumníků, kteří se nyní chybou začali detailně zabývat, to vypadá, že chyba existovala v softwaru již od roku 1998. Podle Kikuchiho chybu dlouhou dobu nikdo neobjevil díky nedostatečným revizím kódu OpenSSL, stejně jako u Heartbleed.

Chybu detailněji rozebírá Adam Langley z Googlu a také samotný Kikuchi.

Novinky

Mobilní operátor Vodafone zveřejnil statistiky vládního šmírování

Druhý největší mobilní operátor na světě minulý týden vydal report ohledně vládních žádostí na data po celém světě. Vyplývá z něj, že nekolik států mělo (má) přímý přístup k síti Vodafonu bez nutnosti cokoliv komukoliv reportovat.

“V několika málo státech zákon udává, že určité agentury a autority musí mít přímý přístup k síti operátora, který obchází všechny formy operační kontroly zachytávání dat v souladu se zákonem,” píše se v reportu Vodafonu. “V těchto zemích Vodafone neobdrží požadavek k zachytávání dat v souladu se zákonem v jakékoliv formě, protože odpovídající agentury a autority již mají stálý přístup ke komunikaci zákazníků přes svou vlastní přímou linku.”

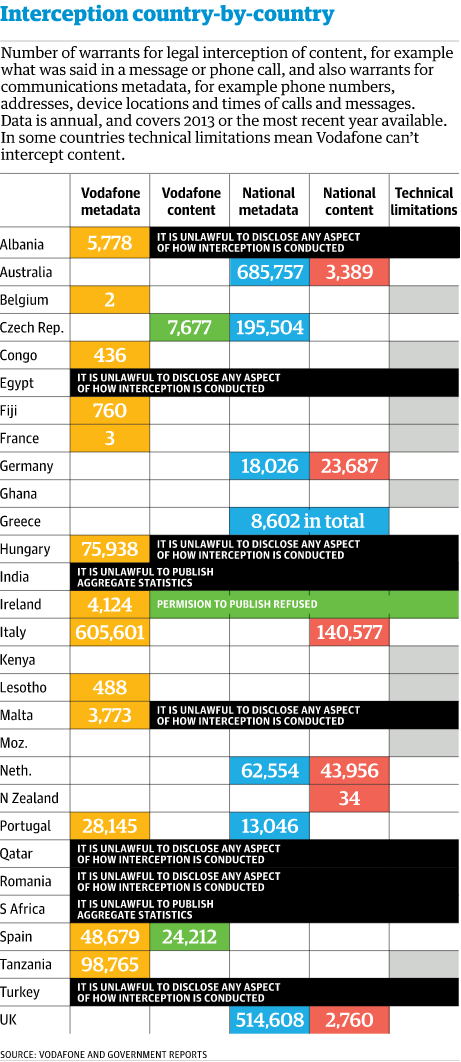

Statistiky soudních příkazů, zdroj: The Guardian

Podle informací Guardianu realita vypadá tak, že vládní autority realizují přímé napojení kabelu v uzamčených místnostech buď přímo v centrálních datacentrech operátorů nebo u lokálních přepínačů. Personál pracující v těchto místnostech může pracovat pro telekomunikační společnost, ale má státní bezpečnostní prověrku a většinou nesmí mluvit o své práci s kolegy z firmy. Vodafone říká, že požaduje od všech zaměstnanců dodržování kodexu chování, ale tajné informace často znemožňují zjistit, zda tak skutečně činí. Vláda údajně může odchytit komunikaci a prohlédnout ji ještě před tím, než dorazí do datacentra.

Gus Hosein, šéf Privacy International, který žaluje britskou vládu pro masové šmírování, označil tento scénář za “noční můru”. Nikdy si prý nemyslel, že budou operátoři takhle s vládami spolupracovat. Report je podle něj statečný krok Vodafonu a doufá, že se k němu přidají další operátoři.

Report dále informuje o konkrétních číslech (tam, kde je to podle zákonů možné). V roce 2013 například v České republice proběhlo 7 677 žádostí na obsah telefonní komunikace (záznamy hovorů, sms) k Vodafonu od lokálních autorit. Těmi mohla být Policie ČR, vojenské zpravodajství nebo BIS. Mnohem vyšší je však počet žádostí pro “národní metadata" v ČR, těch je za minulý rok 195 504. Metadata jsou lokalizační údaje, cíl a další informace o hovoru. Jedna žádost se může týkat více lidí a také více dat na jednoho člověka. Právní aspekty poskytování dat o telefonní komunikaci najdete v PDF od Vodafonu, které firma přikládá jako podklad.

Ze států, u kterých bylo možné uvést konkrétní čísla, mají více žádostí na metadata pouze Austrálie, Itálie a Spojené království. Zákony některých států zakazují zveřejnění těchto informací, například Egypt, Indie, Rumunsko nebo z části Maďarsko.

Stephen Deadman, který se stará o ochranu osobních údajů ve Vodafonu, objasnil účel zveřejnění těchto informací. Vodafone chce přímé napojení vlád na operátory zakázat, protože bez oficiálních soudních příkazů neexistuje externí visibilita (nikdo pořádně neví, kolik, kde a proč). Pokud firma obdrží díky reportu pozitivní ohlas, může tlačit na vlády. Jednotlivé státy by také podle Vodafonu měly ročně zveřejňovat informace o počtech soudních příkazů pro zisk dat o telefonní komunikaci.

DARPA chystá soutěž o 40 miliónů, postavte nadupaný počítač, který se umí sám bránit

Agentura pro výzkum pokročilých obranných projektů (DARPA) připravuje soutěž DARPA Cyber Grand Challenge, jejíž finálová část proběhne za dva roky na bezpečnostní konferenci DEF CON 2016. Soutěž již zaujala 35 soutěžících, celkem 7 týmů bylo do soutěže přihlášeno, jedním z účastníků je například University of California Berkeley. Registrace je otevřena do 2. listopadu tohoto roku.

Cílem týmů bude vytvořit automatický obranný systém proti počítačovým útokům. Měl by být schopný se sám “uzdravovat”, tedy v reálném čase aktualizovat problémový kód s chybami. DARPA navíc plánuje vytvořit vizualizační platformu, takže diváci budou moci lépe sledovat dění ať už přímo na místě nebo přes internet online. Více informací najdete na cgc.darpa.mil.

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

Díly CDR Security Update SPECIÁL

guardian, threatpost, darpa, sott.net (logo)