CDR SecUpdate za 18. týden – Oracle varování, Skype, Adobe Flash a Microsoft RDP

V pořadí desátý CDR bezpečnostní update s označením "Týden 18" je na světě. Pojďme se podívat, co se minulý týden událo. Zaznamenali jsme další patch Adobe Flash Playeru opravující zranitelnost, doporučujeme aktualizovat. Zajímavou chybu obsahuje Skype, umožňuje vzdálený zisk IP adresy svých uživatelů. Čtěte Chyby v softwaru.

Dr.Web shrnuje dubnový výzkum ohledně malware, součástí je rozbor aktivit trojského koně Flashback. Oracle i Microsoft mají problémy s únikem informací o zranitelnostech. Symantec vydal Threat Report 17 a Microsoft plánuje Patch Tuesday. Čtěte Události níže v článku.

Chyby v softwaru

Skype – chyba umožňující získat IP podle jména

Týká se verzí: pravděpodobně všechny verze Skype

Na pastebinu se objevil postup, který popisuje odhalení IP adresy podle uživatelského jména na Skype. Zdá se, že při kontaktování uživatele Skype odesílá přímý požadavek na IP adresu, kterou lze zachytit v logu komunikace.

Pro celou operaci existuje skript, který akci zautomatizuje. Dokonce se na chvíli objevil jako webová služba na internetu například zde. Skype o chybě pravděpodobně věděl již od listopadu 2010. Zajímavý článek na téma zjištění IP ve Skype si můžete přečíst zde [PDF].

Adobe Flash Player – zranitelnost CVE-2012-0779

Týká se verzí: Adobe Flash Player 11.2.202.233 a nižší

Společnost Adobe vydala aktualizaci produktu Adobe Flash Player, která opravuje zranitelnost CVE-2012-0779 hojně zneužívanou počítačovými kriminálníky pro cílené útoky. Jedná se většinou o přesvědčování uživatele ke kliknutí na nebezpečný soubor v e-mailové zprávě. Exploit zacílil pouze na Flash Player pro Internet Explorer ve Windows.

Události

Dr.Web – souhrn informací ohledně trojského koně Flashback

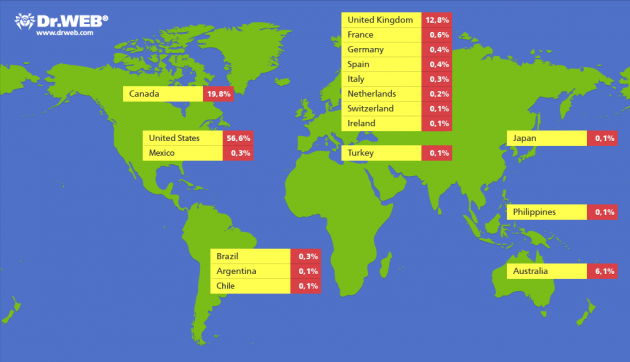

O trojském koni Flashfake/Flashback jsme vás, čtenáře CDR SecUpdatů, v posledních týdnech informovali téměř pokaždé. Jméno antivirové firmy Dr.Web pro vás tedy nebude žádnou neznámou. Na svém webu tato společnost zveřejnila souhrn virových útoků za duben 2012 a přidala zajímavé statistiky zaznamenaných informací mimo jiné právě o trojském koni Flashback.

Z grafu je patrné, že Flashback postihoval nejvíce anglicky mluvící země, zejména USA a GB.

Další grafika zobrazuje přehled počtu infikovaných počítačů trojanem Flashback za duben 2012. Celý článek si můžete přečíst na stránkách Dr.Web.

Oracle reaguje na nepříjemnou situaci vydáním veřejného varování

Minulý týden jsme vás informovali o zranitelnosti TNS listener Oracle databází, jejíž detaily z části nešťastnou náhodou a z části nedůsledností Oracle publikoval její objevitel na svém webu. Bohužel Oracle Critical Patch Update (CPU) neobsahoval záplatu této chyby a proto jsou uživatelé databází Oracle vystaveni nebezpečí.

Před několika dny vydala společnost Oracle veřejné varování ohledně dané chyby (CVE-2012-1675). Potvrzuje v něm informaci, že lze zranitelnost zneužít vzdáleně bez nutnosti ověření uživatele. Jako součást řešení situace, které je popsané v odstavci Solution, přidala firma tzv. Oracle Advanced Security SSL/TLS do licencí Oracle Database Standard Edition, Enterprise Edition a dalších. S těmito vlastnostmi lze podle Oracle implementovat omezení použitím Class of Secure Transport (COST). Z dostupných informací je zřejmé, že si COST zákazníci k svým konfiguracím dodatečně dokupují a paradoxně tedy teď Oracle poskytuje COST "for free" ;-).

Microsoft o nechtěně publikované chybě v RDP – víme, kdo to byl!

Na konci března 2012 vyšla v CDR SecUpdate za 11. týden zmínka o zranitelnosti v Remote Desktop Protokolu (RDP). Informace o této zranitelnosti však unikly na internet již dříve a dlouho se nevědělo, kdo za únikem stál. Vyšetřování v posledních dnech odhalilo členskou firmu programu Microsoft Active Protections Program (MAPP) - Hangzhou DPTech Technologies Co., Ltd. Tato firma porušila tzv. non-disclosure agreement (NDA), tedy dohodu o nezveřejňování sdílených informací. MAPP sdílí informace o zranitelnostech mezi členy, aby mohly být připraveny aktualizace obranných mechanismů ve stejnou dobu jako patche Microsoftu. Více o MAPP zjistíte zde.

Symantec vydal Internet Security Threat Report 17

Zajímavé informace slibuje ISTR 17 od Symantecu. Dokument obsahuje komplexní rozbor trendů počítačových hrozeb za rok 2011. Mě osobně zaujal kupříkladu fakt, že weby s náboženskou tématikou jsou statisticky nebezpečnější, než weby pornografické. Přisuzuji to větší profesionalitě a finanční orientaci administrátorů pornostránek. Celý dokument je zde [PDF].

Microsoft Patch Tuesday za květen – 7 bulletinů, 3 kritické

Blíží se další Úterý aktualizací od Microsoftu. Podle oficiální zprávy můžeme čekat sedm bulletinů, čtyři z nich se budou týkat MS Office a tři označil Microsoft jako kritické. Příští týden vyjde zde, v části Události našeho seriálu, jako obvykle stručný přehled těchto aktualizací.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.