CDR SecUpdate 37 - Česká pošta pod palbou zákeřného bankovního trojana

Chyby v softwaru

Microsoft vydal pořádnou porci back-to-school aktualizací

Týká se: produktů Microsoft Office, Microsoft Server Software, Microsoft Windows a Internet Explorer

Prázdniny skončily, začala škola a Microsoft vzal z gruntu Úterý aktualizací - i tak by se daly popsat uplynulé dny. Redmondský gigant si pro nás připravil celkem 13 buletinů, z toho 4 označil jako kritické. Podle všeho aktualizace opravují celkem 47 chyb (CVE) v samotném systému Windows, Microsoft Serveru, Office a také v prohlížeči Internet Explorer.

Právě poslední jmenovaný se v posledních dnech dostal do hledáčku všeobecného "hackerstva", když se exploit zneužívající díru v prohlížeči objevil v oblíbeném nástroji útočníků všeho druhu - Metasploit frameworku. Chyba byla naštěstí trochu nenápadně a potichu aktualizována již v červenci, takže máme zase o důvod víc aktualizovat na nejnovější bezpečnější verzi Exploreru.

Poznámka: Možná si říkáte, já jsem v suchu, Explorer jsem nepustil již drahně let, mně od něj nebezpečí nehrozí. Situace však není úplně jednoznačná. Pokud vám například přijde do desktopového klienta e-mail s odkazem, po kliknutí na něj se spustí výchozí prohlížeč internetu. Může a nemusí to být Explorer, záleží na vašem nastavení, ale Windows logicky přichází s výchozím Explorerem. Pokud bude cílový web nebezpečný a váš IE neaktualizovaný, máte problém.

Doporučujeme aktualizovat všechny komponenty a samotný systém přes Windows Update.

Novinky a Události

Jméno České pošty využito pro šíření nebezpečného trojského koně Hesperbot

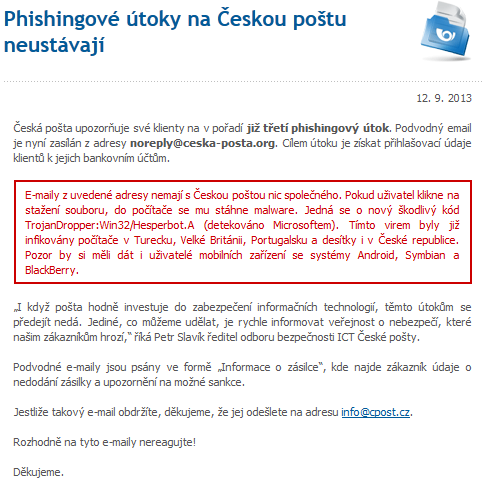

Když jsem v srpnu zaznamenal informace o prvních phishingových útocích na Českou poštu, nevěnoval jsem tomu žádnou přílišnou pozornost. Phishing se dá dělat například CDR-style :)), ten sice může být chvilkově účinný, ale je hodně rychle odhalitelný, domény nahlášené a uživatelé v bezpečí.

- Co to je phishing? Čtěte: Phishingové trendy aneb jak postupuje útočník

Minulý týden mě však zaskočila zpráva o třetí úspěšné kampani útočníků proti České poště, která předcházela detailní analýze útoku od ESETu. Situace byla a je mnohem horší, než to zprvu vypadalo. Útočníci totiž využívají jména ČP k šíření velmi nebezpečného a sofistikovaného trojského koně, který se dá srovnat s nechvalně známým trojským koněm Zeus nebo SpyEye. Má stejný cíl - banky a jejich uživatelé.

Distribuce a infekce

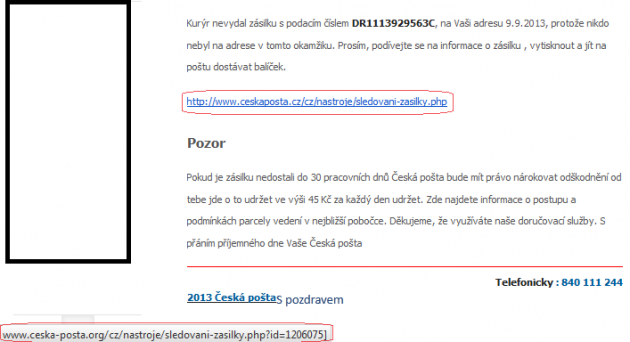

Již od 8. srpna začaly chodit lidem v ČR e-maily informující o údajném neúspěšném dodání zásilky kurýrem České pošty. E-mail obsahoval odkaz na uměle vytvořený web, velmi podobný webu ČP. Nejdříve operoval na doméně www.ceskaposta.net, v minulém týdnu jsme se setkali s doménou www.ceska-posta.org.

Na webu je připravený "verifikační kód" a tlačítko pro stažení údajného PDF dokumentu s informacemi o zásilce. Odkazovaný soubor využívá jeden ze známých triků s příponou souboru typu soubor.nevinna_pripona.exe, tentokrát zasilka.pdf.exe. Uživatel, který si chce "dokument" otevřít, nainstaluje do systému trojana označovaného ESETem jako Win32/Spy.Hesperbot.

Hesperbot: plnohodnotný bankovní trojan s mobilní funkcionalitou

Nainstalovaný trojský kůň není navzdory své krátké přítomnosti na internetu rozhodně žádné ořezávátko. Mimo "trapné" funkcionality vzdálené obrazovky, uploadování screenshotů obrazovky a vytvoření VNC serveru má česká verze trojana schopnost zachytávání kláves a čtení webových formulářů (form grabbing), což se dá využít pro odchytávání hesel do bankovnictví.

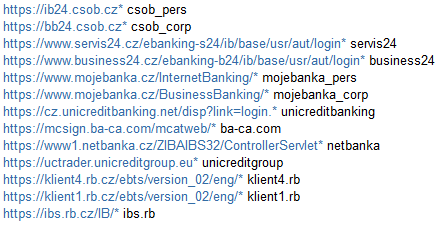

V ČR cílí na následující banky:

Turecká a portugalská verze je však podle všeho ve funkcionalitě MitB (man-in-the-browser) ještě sofistikovanější - ta umí dokonce injekci dat do zobrazované stránky, čehož se dá využít pro donucení uživatele stáhnout si mobilní aplikaci. Ta je totiž nutná k zachytávání ověřovacích SMS pro přihlášení a platby v internetovém bankovnictví. Funkcionalitou tedy Zeus se svým ZitMo jako vyšitý.

Zajímavá je práce s certifikáty a vytvoření proxy, rozhodně se tedy jedná o připravenou a dobře financovanou kampaň. I z toho důvodu mi nějak uniká důvod poslat takový pokročilý malware do České republiky. Jednak jsme malý trh a jednak jsme na tom z bezpečnostního hlediska relativně dobře. Infekce u nás a v Portugalsku bude prý v řádu desítek uživatelů, v Turecku jsou to stovky.

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

-

Vědci: Uhodneme 50 % gest do Windows 8, nejsou dostatečně složitá

-

Washington Post zveřejnil tajné detaily rozpočtu USA pro špionážní agentury

-

Kauza Snowden: Vzduchem létají harddisky, na Heathrow se zase nelétá