CDR SecUpdate 46 - Nebezpečné chyby nultého dne v Internet Exploreru

Chyby v softwaru

iOS 7.04 už neumožňuje nákupy v aplikacích zdarma

Týká se: Apple iOS 7.04

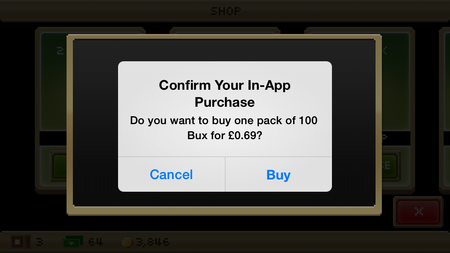

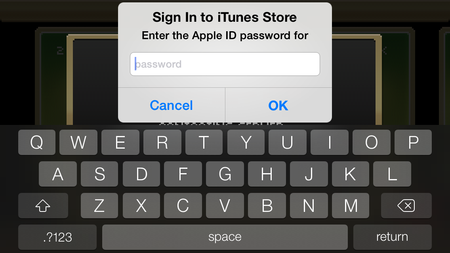

Koncem minulého týdne uvolnil Apple aktualizace iOS 7 pro jablečná zařízení s označením 7.04. Od září, kdy byl nový mobilní systém oficiálně uveden na trh, se aktualizuje na frontě mobilních Apple zařízení docela často. Samotný systém iOS 7 přinesl mnoho bezpečnostních záplat, tato nová konkrétní verze opravuje pouze jednu chybu systému, která umožňovala neautorizované nákupy uvnitř aplikací. Možná si vzpomínáte na kauzy in-appstore.com, které minulý rok rozvášnily média k titulkům typu Všechno je zadarmo!

Podle všeho aktualizace na iOS 6 zabránila v obcházení autentizace ve velkém, ale až od nynější verze by měla být ochrana proti neautorizovaným nákupům plně funkční. "Přihlášený uživatel může schopný dokončit transakci bez zadání hesla. Tento problém byl vyřešen dalším vynucením autorizace nákupu," říká popis aktualizace na oficiálním webu Applu.

Problém neautorizovaných nákupů uvnitř aplikací má dvě netradiční vlastnosti. Nákupy totiž poškozují hlavně vývojáře aplikací, kteří dostávají (stejně jako za nákupy aplikací) 70 % z tržeb. Obhájce by asi u soudu neuspěl s tradičním pirátským argumentem, že by si extra obsah v aplikaci jinak člověk za peníze nekoupil. Dá se polemizovat na kolik jsou nákupy v aplikacích morální a obhajitelné a na kolik na nich stojí tržby vývojářů. Bude to pravděpodobně rozdílné případ od případu.

Druhá rovina je samotná aktualizace iOS, která vlastně obírá uživatele o funkcionalitu nákupů zdarma. Na rozdíl od většiny ostatních aktualizací o ní nemusí uživatel stát a raději bude udržovat nižší verzi, která mu umožní víc věcí. Ideálním řešením pro uživatele tak může být volba jailbreaku, která zase vystavuje systém nebezpečí od útočníků.

Obecně se tak v tomto případě dá doporučit provozování dvou systémů, kdy jeden je určen pracovním věcem a je maximálně aktualizován a druhý poskytuje čistě funkcionalitu bez citlivých dat.

Novinky a Události

Microsoft aktualizuje jednu ze dvou chyb nultého dne

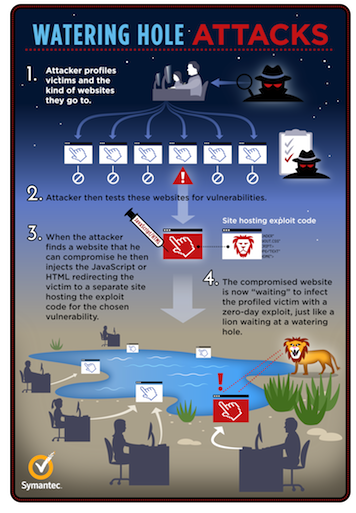

Minulé úterý vydal Microsoft další sérii aktualizací pro Windows, celkem jsme se dočkali záplat na 19 různých zranitelností. 3 z nich označil Microsoft jako kritické, měli bychom jim věnovat největší pozornost. Aktualizace ošetřují i chybu nultého dne, jejíž zneužití bylo zaznamenáno firmou FireEye. Útok byl namířen proti několika nejmenovaným nevládním organizacím, napadeny byly odpovídající weby, což vytvářelo útok typu watering hole.

V takovém typu útoku je kompromitován web, který často navštěvuje cílová skupina útoku. Díky tomu je možné infikovat více cílů najednou a přitom zůstane infikování “nevinných” na minimu.

Kód zneužíval zranitelnosti umožňující únik informací a stejně tak i problému s pamětí v Internet Exploreru. Chyby se týkají několika verzí IE na Windows XP a Windows 7 a lze je adresovat microsoftím nástrojem Enhanced Mitigation Experience Toolkit (EMET), říká FireEye. Firmě se podařilo spojit tento útok (kterému říká Op Ephemeral Hydra) s útokem Deputy Dog, který se zaměřoval na Japonská média a následně kradl informace o z oblasti průmyslu.

FireEye varuje také před novou metodou infekce systému - místo klasického iframu nebo přesměrování na útočníkovu stránku je shellkód injektován přímo do paměti. "Použití pouze paměťových metod způsobuje situaci, kdy je útok pro obránce velmi těžké detekovat, pokud se obránce snaží zjistit a potvrdit jaké endpointy jsou infikované pomocí forenzních metod založených na analýze disku."

Před samotným ovládnutím systému projde payload několika kroky včetně třístupňového XORu, pak je teprve spuštěna varianta McRAT trojského koně. Komplexnost šifrování obejde tradiční metody detekce malwaru, stejně tak jeho malá velikost sníží schopnost obránce detekovat něco podezřelého.

Malá velikost a pobývání v paměti zase přinášejí pro útočníka nevýhodu v tom, že finální malware není persistentní = nevydrží restart systému, říká šéf threat intelligence FireEye Darien Kindlund. Útočník tak musí vytáhnout ze systému data rychle před prvním restartem, jinak se bude muset pokusit o novou infekci.

Druhá chyba nultého dne, která je známa jako TIFF 0-day zatím nebyla aktualizována, výzkumníci ze SpiderLabs však doporučují aplikovat microsoftí Fix It řešení, které by mělo zbavit systém chyby. Doporučujeme co nejrychleji aktualizovat z Windows Update a aplikovat i zmiňovaný Fix It.

Čtete týdenní bezpečnostní bulletin internetového magazínu CDR. Moderní trendy počítačové bezpečnosti a hlídací pes nově objevených kritických chyb ve vašem softwaru na jednom místě.

To je pro dnešek vše, zůstaňte s námi a za týden nashledanou.

Minulé díly CDR Security Update

-

Databáze osobních údajů na prodej - jak se obchoduje se soukromými informacemi?

-

Java dostává opravy 51 kritických děr | Apple iMessage před hackery nevydržel